DDoS (Distributed Denial of Service) là việc sử dụng một hệ thống máy tính phân tán để gửi lượng lớn truy vấn đến máy chủ của trang web, khiến máy chủ không thể xử lý hết yêu cầu và dẫn đến sự gián đoạn dịch vụ. Các cuộc tấn công DDoS có thể gây ra nhiều tác động xấu đối với website và hệ thống mạng, từ giảm hiệu suất hoạt động cho đến ngừng hoạt động hoàn toàn. Thật sự thì không có phương pháp chống DDoS hiệu quả nhất nhưng nếu với mức độ nhỏ và mang tính không chuyên khi sử dụng các phần mềm được lập trình sẵn ở quy mô nhỏ lẻ thì ta hoàn toàn có thể chủ động phòng chống. Bài viết sau của Vietserver sẽ hướng dẫn bạn 06 cách phòng chống DDoS cho trang web hiệu quả nhất.

Quên mật khẩu root MySQL là một vấn đề thường gặp, nhất là đối với những ai làm việc nhiều với cơ sở dữ liệu. Để giải quyết tình huống này, việc đặt lại mật khẩu MySQL một cách đúng đắn là rất quan trọng, giúp bạn duy trì quyền truy cập và bảo mật cho hệ thống.

Bài viết dưới đây sẽ hướng dẫn bạn khôi phục mật khẩu root MySQL một cách chi tiết, áp dụng được cho cả hệ điều hành Windows và Linux.

1. MySQL Reset Root Password là gì?

Trước khi đi sâu vào hướng dẫn, bạn cần hiểu rõ MySQL Reset Root Password. MySQL là hệ quản trị cơ sở dữ liệu rất phổ biến, được sử dụng rộng rãi trong các phần mềm và web app.

Tương tự như nhiều dịch vụ khác, MySQL cung cấp quyền root (đồng nghĩa với quyền cao nhất). Mật khẩu root cho phép bạn quản trị và tự do thao tác với dữ liệu một cách tối ưu.

Dù MySQL không bắt buộc bạn đặt mật khẩu, nhưng việc sử dụng mật khẩu sẽ bảo vệ an toàn cho những cơ sở dữ liệu quan trọng, đặc biệt trong môi trường doanh nghiệp. Tuy nhiên, đây lại có thể trở thành rắc rối nếu bạn vô tình quên mật khẩu. Trong trường hợp này, việc reset mật khẩu root là điều cần thiết.

2. Cách khôi phục mật khẩu root MySQL trên Windows và Linux

Quy trình khôi phục mật khẩu MySQL bao gồm một số bước cơ bản:

- Tạm dừng MySQL để đảm bảo không có tác động nào khi thực hiện.

- Khởi động MySQL với tuùy chọn –skip-grant-tables, giúp bỏ qua quyền truy cập.

- Cập nhật mật khẩu mới, sau đó vô hiệu hóa tính năng đổi mật khẩu bằng lệnh.

2.1 Hướng dẫn reset mật khẩu MySQL trên Windows

- Dừng server MySQL:

- Truy cập Start -> Control Panel -> Administrative Tools -> Services.

- Tìm MySQL và chọn “Stop”.

- Hoặc mở Task Manager để dừng thủ công MySQL.

- Tạo file init:

- Khởi động server MySQL:

2.2 Hướng dẫn reset mật khẩu MySQL trên Linux

- Dừng server MySQL:

- Tạo file init:

- Khởi động server MySQL:

3. Lưu ý khi reset mật khẩu MySQL

Để khôi phục mật khẩu MySQL một cách trơn tru, bạn cần đáp ứng một số yêu cầu sau:

- Quyền admin trong cơ sở dữ liệu.

- Biết cách truy cập giao diện dòng lệnh.

- Chuẩn bị trình soạn thảo như Notepad (Windows) hoặc Vim (Linux).

- Biết cách truy cập giao diện dòng lệnh (Command Prompt/Terminal).

4. Lời Kết

Khôi phục mật khẩu root MySQL là một kỹ năng quan trọng để quản lý cơ sở dữ liệu hiệu quả. Hy vọng bài viết này giúp bạn giải quyết vấn đề nhanh chóng và đảm bảo an toàn cho hệ thống.

Nếu bạn gặp khó khăn, đừng ngần ngại liên hệ đội ngũ hỗ trợ kỹ thuật để được giúp đỡ.

Nếu là một Fresher hay dân bán chuyên trong ngành IT, không ít người tò mò về khái niệm SOCK là gì cũng như đang muốn tìm hiểu về một số giao thức trên không gian internet. Vậy thì hãy cùng Vietserver khám phá khái niệm SOCK cùng những đặc điểm, chức năng nổi bật cũng như sự khác biệt so với các giao thức khác ở bài viết sau nhé.

SOCK là gì?

SOCKs là một giao thức protocol được sử dụng để định nghĩa cách dữ liệu truyền qua mạng thông qua một proxy server. SOCKs là viết tắt của SOCKet Secure. Giao thức này giúp bảo mật và ẩn danh dữ liệu khi truy cập internet thông qua mạng proxy.

Socket được quản lý và theo dõi kết nối thông qua SOCKs, với 2 loại phương thức: Client trực tiếp trên trình duyệt và Server kết nối qua Proxy Server.

Server SOCKs có nhiệm vụ chính là xử lý các lệnh từ Client của hệ thống mạng doanh nghiệp, tổ chức. SOCK cũng có chức năng cho phép hoặc từ chối các yêu cầu dựa trên cách nhận diện tài khoản từ người dùng. Khi có yêu cầu kết nối, Server trả lời theo giao thức bình thường và hiển thị kết quả cho người dùng.

Đặc điểm của SOCK là gì?

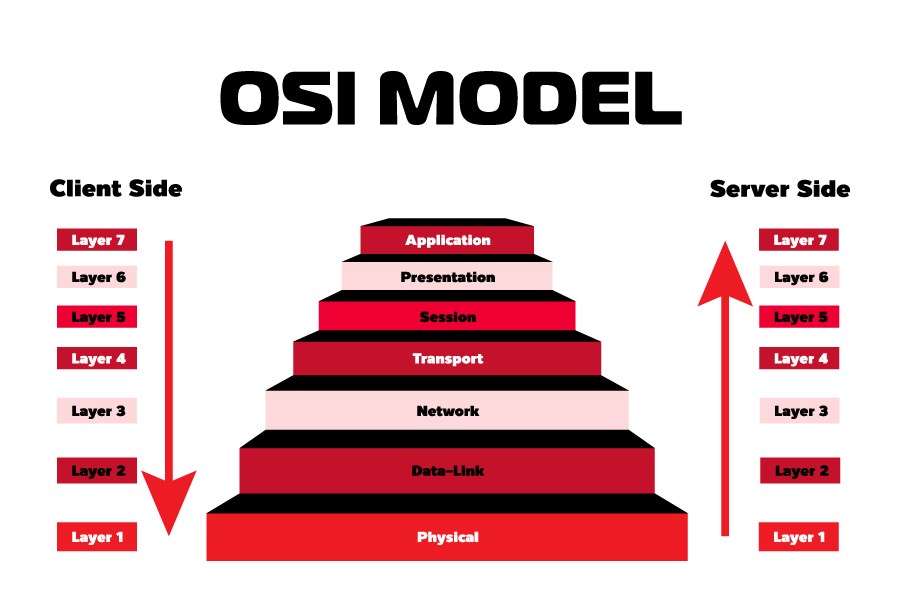

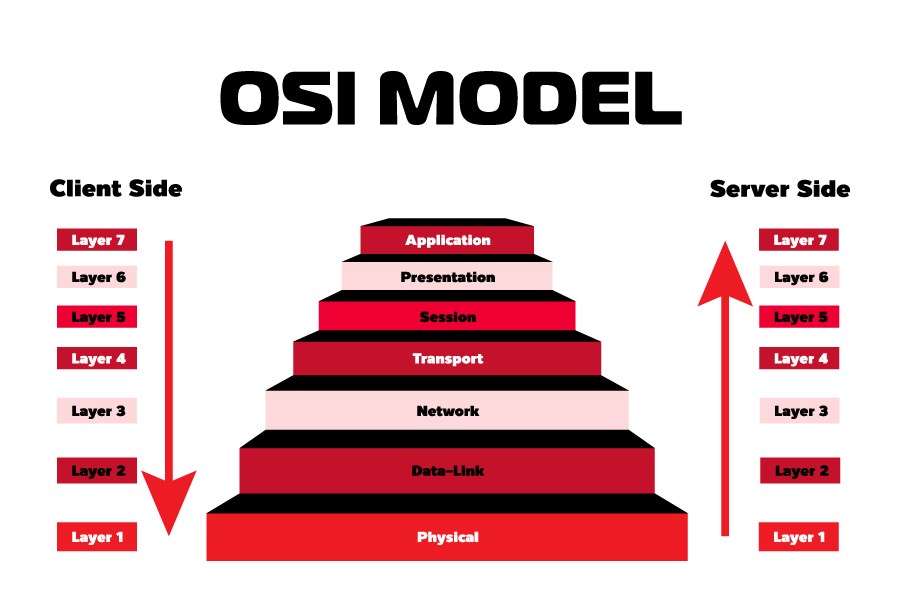

Đặc điểm của SOCKS bao gồm khả năng hoạt động ở cấp độ 5 trong mô hình OSI (Application Layer) và hỗ trợ cho nhiều giao thức mạng khác nhau như TCP, UDP. Cụ thể:

Đa dạng giao thức sử dụng

Điểm nổi bật của SOCK không thể bỏ qua đó là khả năng thực hiện và hoạt động trên nhiều giao thức khác nhau, vì SOCK là một Proxy cao cấp. Giao thức này hoạt động ở tầng 5 trong mô hình OSI và hỗ trợ chuyển tiếp thông qua gói tin TCP.

Khả năng vượt tường lửa ổn định nhờ tốc độ truy cập nhanh

Điểm nổi bật thứ hai của SOCK là khả năng vượt qua tường lửa một cách hiệu quả. Dữ liệu trong quá trình tải của SOCK được đóng gói an toàn và bảo mật, giúp tránh những thuật toán của tường lửa.

Với TCP kết nối trực tiếp đến máy chủ, SOCK không cần phải đi qua các tuyến giống như HTTP. Do đó, SOCK có khả năng chạy những nội dung mà tường lửa thường hay chặn và hạn chế.

Bị giới hạn trong việc xử lý yêu cầu so với HTTP

Một hạn chế của SOCK là khả năng xử lý yêu cầu không hiệu quả bằng HTTP Proxy. Điều này xuất phát từ việc HTTP Proxy thường cài đặt nhiều công cụ xử lý hơn, làm cho SOCK Proxy trở nên không đủ linh hoạt trong việc xử lý các yêu cầu.

SOCKS với khả năng hoạt động ở cấp độ 5 trong mô hình OSI

Chức năng của SOCK là gì?

Không ít người thắc mắc liệu chức năng của SOCK là gì? Như đã đề cập trước đó, SOCK là một loại Proxy có chất lượng cao hơn so với các Proxy thông thường, đảm bảo tính an toàn và bảo mật cao. Thuật ngữ “SOCKs” được tạo ra bằng cách kết hợp từ “SocketS” và dần dần phát triển bởi NEC.

SOCKs là sự thiết lập với tiêu chuẩn tối ưu nhất của Internet thông qua ITEF và được mô tả trong các RFC (Request for Comment).

Chức năng chính của SOCKs là tạo nên kết nối trung gian giữa một đầu của Socks Server này và một đầu của Socks Server khác. SOCKs thường được ứng dụng rộng rãi trong công nghệ Proxy Server và tường lửa.

Cách sử dụng SOCK hiệu quả

Để sử dụng SOCK một cách hiệu quả nhất, trước tiên bạn cần nắm rõ khái niệm SOCK là gì. Sau khi đã tìm hiểu kĩ, người dùng có thể thực hiện các bước sau:

– Bước 1: Chọn loại SOCK phù hợp với nhu cầu sử dụng, có thể là SOCK 4 hoặc SOCK 5 tùy thuộc yêu cầu cụ thể của ứng dụng hoặc dịch vụ đang sử dụng

– Bước 2: Mở trình duyệt cần tùy chỉnh, ở đây chúng ta sẽ mở IE

– Bước 3: Chọn More tools

– Bước 4: Chọn Internet Options

– Bước 5: Chọn tab Connections trong bảng Internet Options

– Bước 6: Tiếp tục chọn LAN setting trong tab Connections

– Bước 7: Đánh dấu chọn 2 ô cuối trong phần Proxy Server trong mục LAN Settings

– Bước 8: Chọn tiếp nút Advanced

– Bước 9: Tìm Socks ở ô cuối trong phần Proxy settings, sau đó điền địa chỉ vào trường đầu, Port ở trường thứ 2.

– Bước 10: Nhấn OK

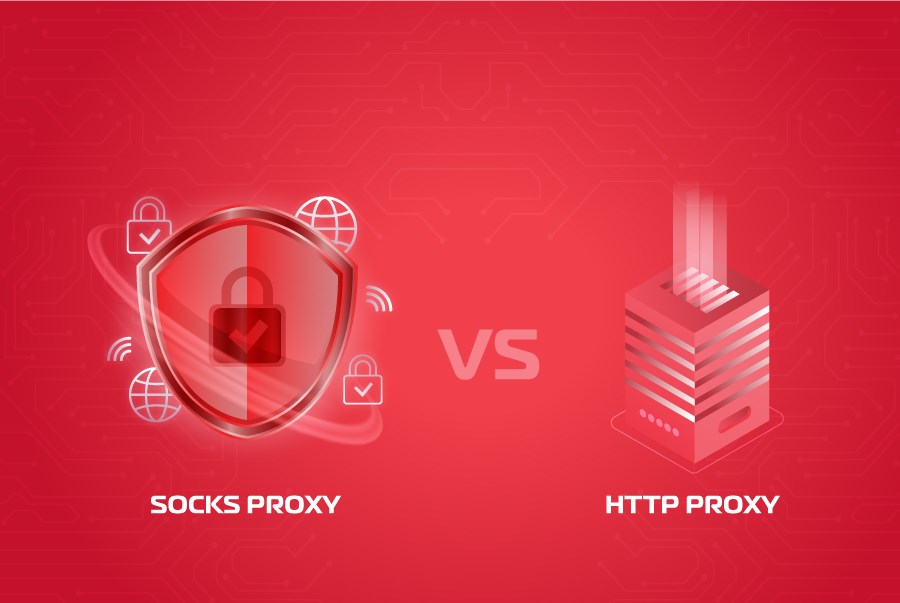

Sự khác nhau giữa SOCKS Proxy và HTTP Proxy

SOCKS Proxy và HTTP Proxy là hai loại proxy phổ biến được sử dụng để định tuyến dữ liệu giữa người dùng và mục tiêu trên internet, nhưng chúng có những khác biệt như:

Giao thức

– SOCKS Proxy: Sử dụng SOCK (Socket Secure) protocol, chủ yếu là SOCKS4 và SOCKS5. Ngoài ra SOCK hoạt động với nhiều giao thức nên bản thân nó không phụ thuộc vào bất kỳ giao thức nào.

– HTTP Proxy: Sử dụng một giao thức duy nhất HTTP (Hypertext Transfer Protocol) cho nên chỉ phụ thuộc vào những gì giao thức này cung cấp.

Cấp quyền truy cập

– SOCKS Proxy: Cung cấp quyền truy cập cho cả giao thức UDP và TCP, thích hợp cho các ứng dụng đòi hỏi kết nối thời gian thực như trò chơi trực tuyến.

– HTTP Proxy: Thường chỉ hỗ trợ giao thức TCP và có thể gặp khó khăn khi xử lý các ứng dụng yêu cầu UDP.

Ghi Log

– SOCKS Proxy: Thường không ghi log thông tin về hoạt động của người dùng.

– HTTP Proxy: Có thể ghi log chi tiết về các yêu cầu và phản hồi HTTP.

Quyết định nội dung truyền tải

– SOCKS Proxy: Hoạt động ở mức đường dẫn thấp, không can thiệp quá nhiều vào nội dung truyền tải.

– HTTP Proxy: Có thể can thiệp nhiều hơn, thậm chí làm thay đổi nội dung HTTP.

Bảo mật tường lửa

– SOCKS Proxy: Thường được sử dụng để vượt qua tường lửa và một vài hạn chế.

– HTTP Proxy: Bảo mật cấu hình trong môi trường doanh nghiệp để kiểm soát và giám sát lưu lượng web.

Hiệu suất

– SOCKS Proxy: SOCKS Proxy hình thành trong dạng thực thể duy nhất, vì vậy mà tốc độ truyền data cũng như tải xuống rất nhanh.

– HTTP Proxy: Được chia ra thành 2 dạng là công khai và riêng tư. Riêng tư giúp người dùng truyền tải dữ liệu nhanh chóng, còn dạng công cộng sẽ chậm hơn phụ thuộc vào lưu lượng người truy cập. Giao thức này thích hợp cho việc lướt web thông thường và tải xuống nội dung web.

Sự khác nhau giữa SOCKS Proxy và HTTP Proxy

Tổng kết

Trên đây là những nội dung giải đáp chi tiết SOCK là gì cũng như các đặc điểm, chức năng và cách sử dụng SOCK hiệu quả. Vietserver hy vọng bạn sẽ giúp bạn có thêm những thông tin hữu ích qua bài viết này.

Để tìm hiểu thêm về dịch vụ, vui lòng liên hệ đến Vietserver:

– Hotline: 0987444400

– Website: https://vietserver.vn

Việc xây dựng và quản lý một trang web không chỉ là về nội dung chất lượng, mà còn liên quan mật thiết đến việc đặt tên miền. Tên miền không chỉ là địa chỉ trực tuyến của bạn mà còn là một phần quan trọng của chiến lược tối ưu hóa công cụ tìm kiếm (SEO). Chọn một tên miền chuẩn SEO không chỉ giúp trang web của bạn xuất hiện cao trong kết quả tìm kiếm mà còn tạo ra ấn tượng mạnh mẽ đối với người dùng.

Nhưng làm thế nào để chọn một tên miền đáp ứng đầy đủ các tiêu chí quan trọng của SEO? Trong bài viết này, chúng ta sẽ đi sâu vào các yếu tố cần xem xét khi đặt tên miền, từ việc chứa từ khóa quan trọng đến việc tránh nhầm lẫn và lựa chọn đuôi tên miền phù hợp. Hãy cùng tìm hiểu cách bạn có thể chọn được một tên miền mạnh mẽ và hỗ trợ chiến lược SEO của bạn.

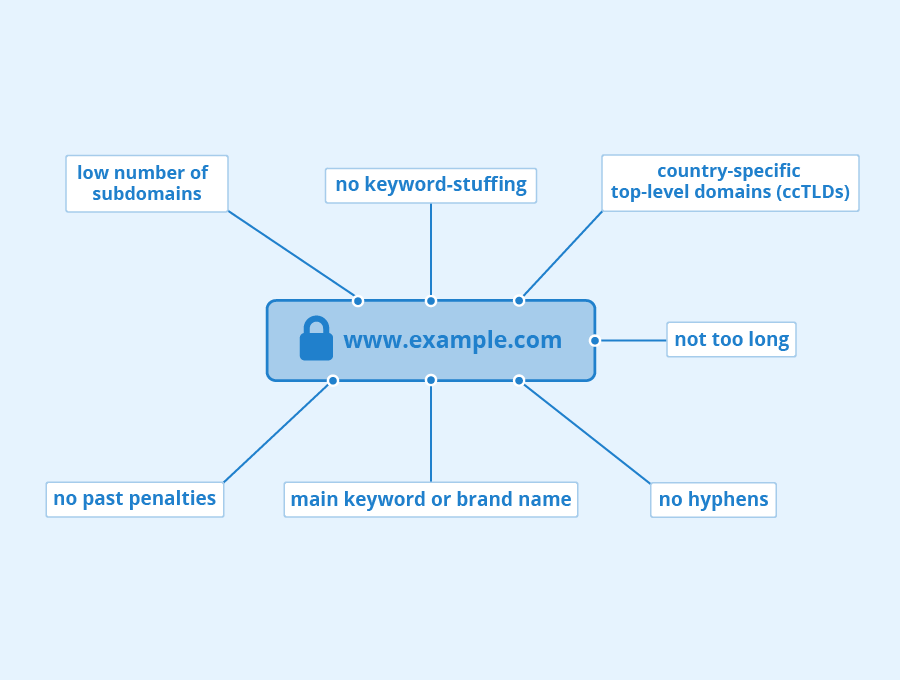

Tên miền chuẩn SEO là gì?

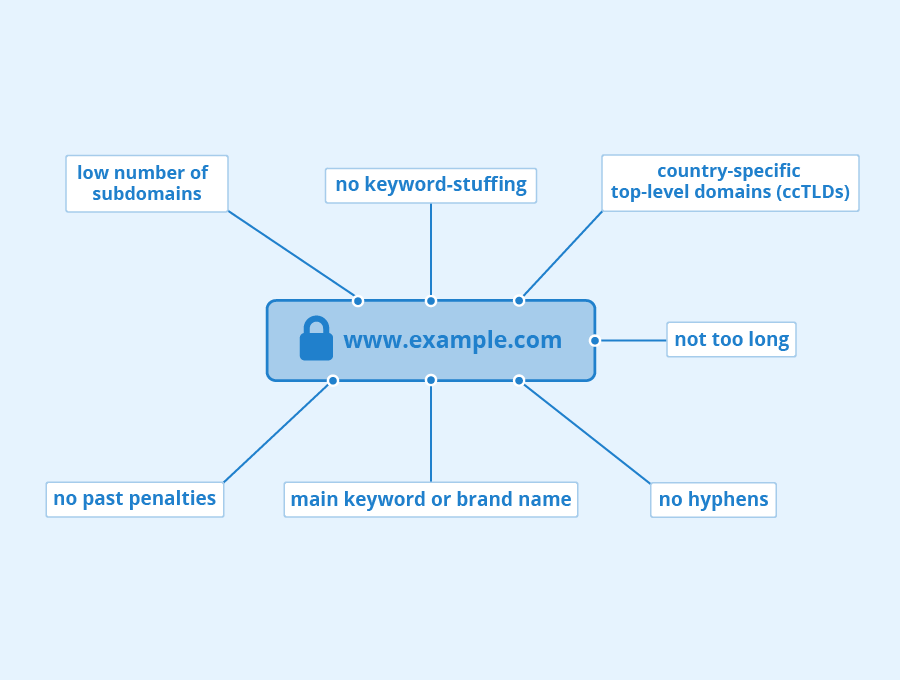

Tên miền chuẩn SEO thường là một tên miền mà đã được tối ưu hóa để phản ánh nội dung hoặc chủ đề chính của trang web và cung cấp một ấn tượng tích cực cho công cụ tìm kiếm và người dùng. Có 5 yếu tố chính để tạo nên một tên miền chuẩn SEO:

Tên miền chứa từ khóa

Từ khóa là những cụm từ hoặc câu mà người dùng có thể sử dụng để tìm kiếm thông tin trên công cụ tìm kiếm. Một tên miền chứa từ khóa sẽ giúp Google hiểu rõ hơn nội dung của website và xếp hạng website cao hơn cho các từ khóa đó.

Ví dụ: Nếu bạn kinh doanh đồ điện tử, bạn có thể đặt tên miền là dientu.vn. Tên miền này chứa từ khóa “điện tử” là một từ khóa phổ biến mà người dùng thường sử dụng để tìm kiếm thông tin về đồ điện tử.

Tên miền ngắn gọn và dễ nhớ

Tên miền ngắn gọn và dễ nhớ sẽ giúp người dùng dễ dàng ghi nhớ và nhập chính xác tên miền khi tìm kiếm trên Google. Một tên miền dài và khó nhớ sẽ khiến người dùng dễ nhập sai tên, dẫn đến việc website của bạn không được tìm thấy.

Thông thường, tên miền chuẩn SEO có độ dài từ 5-8 ký tự, tối đa là 15 ký tự và gồm 2-3 từ.

Tên miền dễ viết, không chứa lỗi chính tả

Một tên miền dễ viết, không chứa lỗi chính tả sẽ giúp người dùng dễ dàng nhập chính xác tên miền khi tìm kiếm trên Google. Một tên miền khó viết, chứa lỗi chính tả sẽ khiến người dùng dễ nhập sai tên, dẫn đến việc website của bạn không được tìm thấy.

Tên miền .com

Tên miền .com là tên miền cấp cao nhất (TLD) phổ biến nhất trên thế giới. Tên miền .com mang lại cho website của bạn sự uy tín và chuyên nghiệp.

Tên miền chưa được đăng ký

Bạn nên chọn một tên miền chưa được đăng ký để đảm bảo tên miền đó là duy nhất và bạn có thể sở hữu nó.

Ngoài ra, bạn cũng nên tránh đặt tên miền chứa các ký tự đặc biệt, ký tự viết hoa, hoặc các từ ngữ nhạy cảm.

Việc đặt tên miền chuẩn SEO là một yếu tố quan trọng trong quá trình tối ưu hóa website. Một tên miền chuẩn SEO sẽ giúp website của bạn có cơ hội xếp hạng cao hơn trên các kết quả tìm kiếm và thu hút được nhiều lượng truy cập hơn.

Lợi ích của việc đặt tên miền chuẩn SEO

Việc đặt tên miền chuẩn SEO có thể mang lại nhiều lợi ích quan trọng cho việc tối ưu hóa công cụ tìm kiếm và xây dựng sự hiện diện trực tuyến của bạn. Dưới đây là một số lợi ích chính:

Dễ nhớ và Nhận biết: Một tên miền chuẩn SEO thường ngắn gọn, dễ nhớ và liên quan trực tiếp đến nội dung hay chủ đề của trang web. Điều này giúp người dùng dễ dàng ghi nhớ địa chỉ của bạn và tăng khả năng họ sẽ quay lại trang web của bạn.

Tăng Cơ hội Click: Một tên miền có từ khóa liên quan đến nội dung trang web có thể tăng cơ hội được click khi người dùng thực hiện tìm kiếm. Các công cụ tìm kiếm thường xem xét tên miền khi xác định sự phù hợp của trang web với các từ khóa tìm kiếm.

Tăng Độ Tin cậy: Một tên miền có vẻ chuyên nghiệp và chứa thông tin liên quan đến nội dung sẽ tạo ấn tượng tích cực đối với người dùng và công cụ tìm kiếm. Người ta thường tin tưởng hơn vào các trang web có tên miền có vẻ chính thức và uy tín.

SEO Tốt hơn: Tên miền có từ khóa chính có thể cung cấp một tín hiệu thêm vào cho công cụ tìm kiếm, giúp cải thiện vị trí của trang web trong kết quả tìm kiếm. Tuy nhiên, điều này chỉ là một yếu tố nhỏ trong hệ thống lớn của các yếu tố SEO.

Thuận lợi cho Quảng bá Thương hiệu: Một tên miền tốt có thể hỗ trợ quảng bá thương hiệu của bạn bằng cách chứa tên thương hiệu hoặc từ khóa quan trọng. Điều này có thể giúp tăng cường nhận thức thương hiệu và xây dựng sự nhớ đối với khách hàng.

Tránh Rối và Nhầm lẫn: Tên miền chuẩn SEO giúp tránh rối và nhầm lẫn, đặc biệt là khi có nhiều trang web hoạt động trong cùng một lĩnh vực hoặc ngành nghề.

Lưu ý rằng tên miền chỉ là một phần nhỏ của chiến lược SEO tổng thể, và việc cải thiện nội dung, trải nghiệm người dùng, và xây dựng liên kết vẫn là những yếu tố quan trọng khác trong việc đạt được hiệu suất tốt trên công cụ tìm kiếm.

Cách đặt tên miền chuẩn SEO

Tên miền có chứa từ khóa

Từ khóa là những cụm từ hoặc câu mà người dùng có thể sử dụng để tìm kiếm thông tin trên công cụ tìm kiếm. Một tên miền chứa từ khóa sẽ giúp Google hiểu rõ hơn nội dung của website và xếp hạng website cao hơn cho các từ khóa đó.

Ví dụ: Nếu bạn kinh doanh đồ điện tử, bạn có thể đặt tên miền là dientu.vn. Tên miền này chứa từ khóa “điện tử” là một từ khóa phổ biến mà người dùng thường sử dụng để tìm kiếm thông tin về đồ điện tử.

Đặt tên miền ngắn gọn và dễ nhớ

Tên miền ngắn gọn và dễ nhớ sẽ giúp người dùng dễ dàng ghi nhớ và nhập chính xác tên miền khi tìm kiếm trên Google. Một tên miền dài và khó nhớ sẽ khiến người dùng dễ nhập sai tên, dẫn đến việc website của bạn không được tìm thấy.

Thông thường, tên miền chuẩn SEO có độ dài từ 5-8 ký tự, tối đa là 15 ký tự và gồm 2-3 từ.

Chọn tên miền cấp 1

Tên miền cấp 1 (TLD) là phần cuối của tên miền, chẳng hạn như .com, .vn, .net, .org,… Tên miền cấp 1 .com là phổ biến nhất trên thế giới, mang lại cho website của bạn sự uy tín và chuyên nghiệp.

Tên miền dễ viết và không chứa lỗi chính tả

Một tên miền dễ viết, không chứa lỗi chính tả sẽ giúp người dùng dễ dàng nhập chính xác tên miền khi tìm kiếm trên Google. Một tên miền khó viết, chứa lỗi chính tả sẽ khiến người dùng dễ nhập sai tên, dẫn đến việc website của bạn không được tìm thấy.

Chọn tên miền theo vị trí (local)

Nếu bạn kinh doanh tại một địa điểm cụ thể, bạn có thể chọn tên miền theo vị trí của mình. Điều này sẽ giúp website của bạn được xếp hạng cao hơn trong các kết quả tìm kiếm địa phương.

Ví dụ: Nếu bạn kinh doanh nhà hàng ở Hà Nội, bạn có thể đặt tên miền là nhahanghanoi.vn.

Chọn đuôi tên miền cấp cao nhất

Ngoài các tên miền cấp 1 phổ biến như .com, .vn, .net, .org,…, hiện nay còn có nhiều tên miền cấp cao nhất mới được ra mắt, chẳng hạn như .xyz, .club, .tech,… Bạn có thể cân nhắc chọn một tên miền cấp cao nhất mới để tạo sự khác biệt và độc đáo cho website của mình.

Chọn tên miền chuẩn SEO theo thương hiệu

Nếu bạn đã có một thương hiệu, bạn có thể đặt tên miền theo thương hiệu của mình. Điều này sẽ giúp người dùng dễ dàng tìm thấy website của bạn hơn.

Đặt tên miền bao vây tên miền chính

Bạn có thể đặt tên miền bao vây tên miền chính của mình. Điều này sẽ giúp bạn bảo vệ thương hiệu của mình và ngăn chặn các đối thủ cạnh tranh sử dụng tên miền tương tự.

Ví dụ: Nếu tên miền chính của bạn là dientu.vn, bạn có thể đặt thêm tên miền dientuonline.vn, dientugiare.vn,…

Không đặt tên miền chuẩn SEO gây nhầm lẫn hoặc tranh chấp

Bạn nên tránh đặt tên miền chuẩn SEO gây nhầm lẫn hoặc tranh chấp với các tên miền khác. Điều này có thể khiến website của bạn bị xử phạt hoặc thậm chí là bị xóa khỏi danh sách tìm kiếm.

Kiểm tra lịch sử tên miền trước khi đăng ký

Trước khi đăng ký tên miền, bạn nên kiểm tra lịch sử tên miền đó. Nếu tên miền đó từng bị xóa khỏi danh sách tìm kiếm do vi phạm chính sách của Google, bạn nên cân nhắc chọn một tên miền khác.

Kết luận

Việc đặt tên miền chuẩn SEO là một phần quan trọng của chiến lược tối ưu hóa công cụ tìm kiếm và xây dựng sự hiện diện trực tuyến. Bằng cách lựa chọn một tên miền phù hợp, bạn có thể tận dụng những lợi ích quan trọng như tăng khả năng xuất hiện trong kết quả tìm kiếm, làm tăng độ tin cậy của trang web, và tạo ấn tượng tích cực đối với người dùng.

Những tiêu chí như chứa từ khóa, ngắn gọn, dễ nhớ, chọn tên miền cấp 1, và các yếu tố khác đều đóng vai trò quan trọng trong quá trình đặt tên miền. Ngoài ra, việc tránh gây nhầm lẫn, kiểm tra lịch sử tên miền, và đảm bảo tích hợp tên thương hiệu cũng là những yếu tố cần xem xét để đảm bảo một tên miền mạnh mẽ và bền vững trong thời gian.

Giới thiệu

Định cấu hình tường lửa trên Windows VPS (Máy chủ riêng ảo) là một bước thiết yếu để thiết lập môi trường lưu trữ mạnh mẽ và an toàn. Khi hệ điều hành Windows được sử dụng rộng rãi, nó trở thành mục tiêu hàng đầu của các mối đe dọa mạng và các nỗ lực truy cập trái phép. Bằng cách triển khai tường lửa, bạn thiết lập một lớp bảo vệ quan trọng để giám sát và kiểm soát lưu lượng mạng đến và đi. Biện pháp chủ động này giúp bảo vệ VPS Windows của bạn khỏi các cuộc tấn công độc hại, truy cập trái phép và các hành vi vi phạm dữ liệu tiềm ẩn. Trong bài viết này, chúng ta sẽ khám phá những lợi ích mà nó mang lại về mặt bảo mật mạng, kiểm soát truy cập và bảo vệ tổng thể tài sản kỹ thuật số có giá trị của bạn cũng như cách định cấu hình tường lửa trên VPS Windows.

Lợi ích của tường lửa

Việc định cấu hình tường lửa trên VPS Windows góp phần đáng kể vào việc bảo vệ tổng thể tài sản kỹ thuật số theo nhiều cách.

1. Lọc lưu lượng mạng

Tường lửa cho phép bạn kiểm soát luồng lưu lượng mạng đến và đi từ VPS Windows của mình. Bằng cách xác định các quy tắc và chính sách cụ thể, bạn có thể lọc lưu lượng truy cập đến và đi dựa trên các tiêu chí khác nhau, chẳng hạn như địa chỉ IP, số cổng và giao thức. Khả năng lọc này đảm bảo rằng chỉ cho phép các kết nối được ủy quyền và hợp pháp, ngăn chặn hiệu quả các nỗ lực truy cập trái phép hoặc độc hại tiềm ẩn.

2. Phòng chống xâm nhập

Tường lửa có thể phát hiện và ngăn chặn các nỗ lực xâm nhập bằng cách giám sát lưu lượng mạng để tìm các mẫu đáng ngờ hoặc các dấu hiệu tấn công đã biết. Chúng hoạt động như một cơ chế phòng thủ tuyến đầu, ngăn chặn các nỗ lực truy cập trái phép và cung cấp lớp bảo mật bổ sung chống lại nhiều loại tấn công khác nhau, bao gồm quét cổng, tấn công vũ phu và khai thác dựa trên mạng.

3. Kiểm soát truy cập

Khi có tường lửa, bạn có quyền kiểm soát chi tiết những dịch vụ, ứng dụng hoặc cổng nào có thể truy cập được từ Internet hoặc các mạng khác. Bạn có thể chỉ định dịch vụ nào sẽ bị lộ và dịch vụ nào nên hạn chế, giảm bề mặt tấn công và giảm thiểu nguy cơ lỗ hổng tiềm ẩn bị khai thác.

4. Bảo mật cấp ứng dụng

Tường lửa có khả năng kiểm tra gói sâu có thể phân tích nội dung của các gói mạng ở lớp ứng dụng. Điều này cho phép họ xác định và chặn lưu lượng truy cập liên quan đến các ứng dụng hoặc giao thức cụ thể được cho là dễ bị tấn công hoặc độc hại. Bằng cách tích cực giám sát lưu lượng truy cập cấp ứng dụng, tường lửa tăng cường bảo mật và bảo vệ khỏi các mối đe dọa nhắm mục tiêu vào phần mềm hoặc dịch vụ cụ thể chạy trên VPS Windows của bạn.

5. Bảo vệ chống lại phần mềm độc hại và Botnet

Tường lửa có thể được cấu hình để chặn các kết nối gửi đi tới các địa chỉ IP hoặc miền độc hại đã biết được liên kết với mạng phân phối phần mềm độc hại hoặc botnet. Điều này giúp ngăn các ứng dụng bị nhiễm phần mềm độc hại hoặc các phiên bản VPS bị xâm nhập giao tiếp với các thực thể độc hại, từ đó giảm nguy cơ đánh cắp dữ liệu hoặc tham gia vào các hoạt động tội phạm.

6. Ghi nhật ký và kiểm tra

Tường lửa cung cấp khả năng ghi nhật ký và kiểm tra, cho phép bạn xem xét và phân tích các mẫu lưu lượng truy cập mạng, các nỗ lực truy cập và các sự kiện bảo mật. Bằng cách giám sát nhật ký tường lửa, bạn có thể xác định các sự cố bảo mật tiềm ẩn, theo dõi hoạt động đáng ngờ và chủ động ứng phó với các mối đe dọa mới nổi.

Tùy chọn tường lửa

1. Tường lửa Windows (Tích hợp sẵn)

Tường lửa Windows, được cài đặt sẵn với hệ điều hành Windows, cung cấp chức năng tường lửa cơ bản cho từng phiên bản VPS Windows riêng lẻ. Nó cung cấp khả năng lọc lưu lượng truy cập vào và ra, các quy tắc dựa trên ứng dụng và cấu hình cấu hình mạng. Tường lửa Windows có thể được quản lý thông qua Trung tâm bảo mật Windows hoặc Trung tâm bảo mật Windows Defender.

2. Tường lửa phần mềm của bên thứ ba

Có rất nhiều giải pháp tường lửa phần mềm của bên thứ ba có sẵn để bảo mật VPS Windows. Các giải pháp này thường cung cấp các tính năng và khả năng nâng cao ngoài những gì Tường lửa Windows cung cấp. Các ví dụ bao gồm ZoneAlarm, Norton Internet Security, Tường lửa cá nhân McAfee và Tường lửa Comodo. Các tường lửa phần mềm này thường cung cấp các chức năng bổ sung như phát hiện xâm nhập, ghi nhật ký nâng cao, kiểm soát ứng dụng và các tùy chọn cấu hình mở rộng hơn.

3. Tường lửa phần cứng

Tường lửa phần cứng là thiết bị chuyên dụng được thiết kế dành riêng cho bảo mật mạng. Chúng hoạt động ở cấp độ mạng và cung cấp khả năng bảo vệ mạnh mẽ cho các phiên bản Windows VPS bằng cách lọc lưu lượng mạng và thực thi các chính sách bảo mật. Tường lửa phần cứng có thể được đặt giữa VPS và kết nối internet, hoạt động như một cổng để giám sát và kiểm soát lưu lượng đến và đi.

4. Tường lửa ảo

Tường lửa ảo là giải pháp tường lửa dựa trên phần mềm có thể được triển khai trong môi trường ảo hóa, chẳng hạn như Windows VPS. Các tường lửa này hoạt động ở cấp độ ảo hóa, cung cấp khả năng bảo mật và cách ly lưu lượng giữa các máy ảo (VM) trên cùng một máy chủ VPS.

Trong số các tùy chọn tường lửa khác nhau hiện có, Tường lửa Windows được coi là một lựa chọn tiết kiệm chi phí cho các doanh nghiệp nhỏ. Tường lửa Windows được cài đặt sẵn cùng với hệ điều hành Windows và cung cấp mức bảo vệ cơ bản cho từng máy tính và mạng nhỏ. Nó cung cấp các tính năng cần thiết như lọc lưu lượng truy cập vào và ra, kiểm soát cấp ứng dụng và cấu hình cấu hình mạng. Mặc dù nó có thể không có tất cả các tính năng và khả năng nâng cao của các thiết bị tường lửa chuyên dụng hoặc giải pháp cấp doanh nghiệp nhưng nó vẫn có thể cung cấp sự bảo vệ đầy đủ cho nhiều trường hợp sử dụng. Trong khi đó, Windows Tường lửa có giao diện thân thiện với người dùng và tích hợp hoàn hảo với hệ điều hành Windows. Nó có thể được cấu hình và quản lý dễ dàng thông qua Trung tâm bảo mật Windows hoặc Trung tâm bảo mật Windows Defender, tùy thuộc vào phiên bản Windows. Ở đây chúng tôi sẽ hướng dẫn cách cấu hình tường lửa Windows.

Tuy nhiên, điều quan trọng cần lưu ý là tính phù hợp của Tường lửa Windows phụ thuộc vào yêu cầu bảo mật cụ thể và quy mô của mạng. Đối với các tổ chức lớn hơn hoặc môi trường bảo mật cao, các giải pháp tường lửa tiên tiến hơn với các tính năng bổ sung, chẳng hạn như phát hiện mối đe dọa nâng cao, ngăn chặn xâm nhập và quản lý tập trung, có thể cần thiết. Trong những trường hợp như vậy, việc đầu tư vào các thiết bị tường lửa chuyên dụng hoặc giải pháp tường lửa cấp doanh nghiệp từ các nhà cung cấp có uy tín có thể phù hợp hơn, bất chấp các chi phí liên quan.

Cách cấu hình tường lửa

Điều kiện tiên quyết

1. Bạn đã cài đặt VPS với máy chủ Windows 10 hoặc Windows.

2. Bạn có quyền truy cập quản trị viên vào Windows VPS.

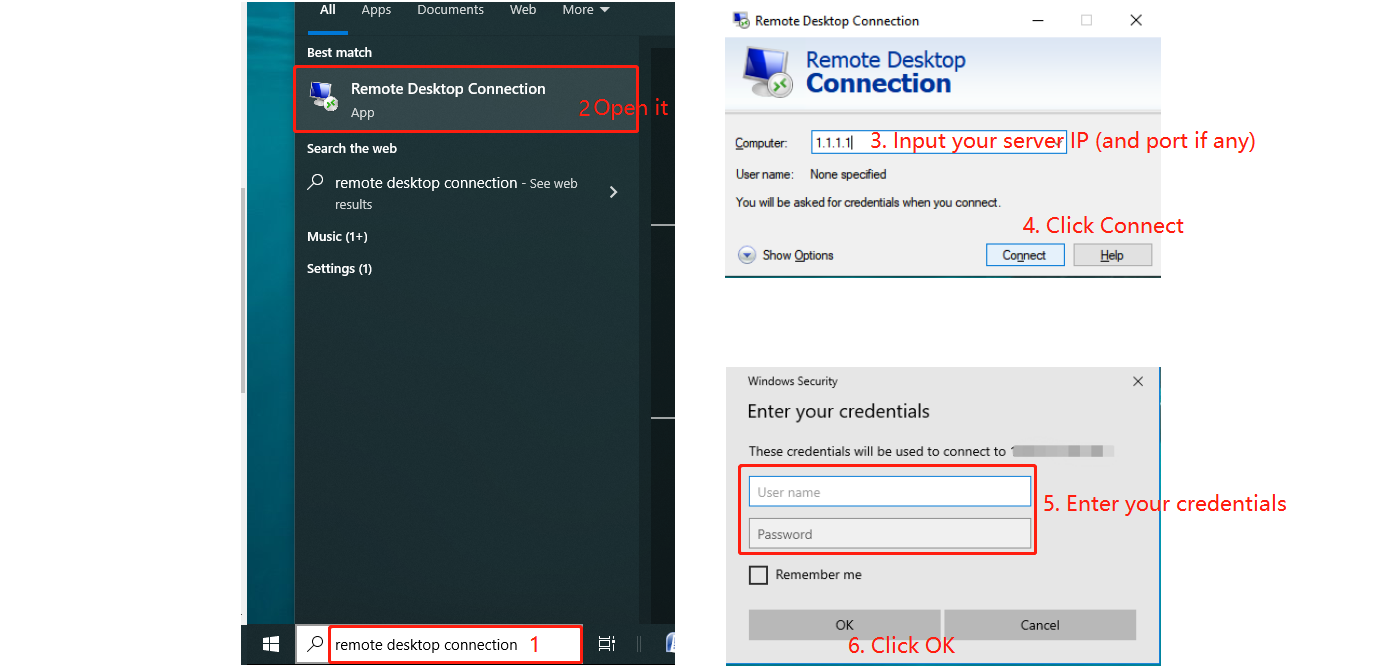

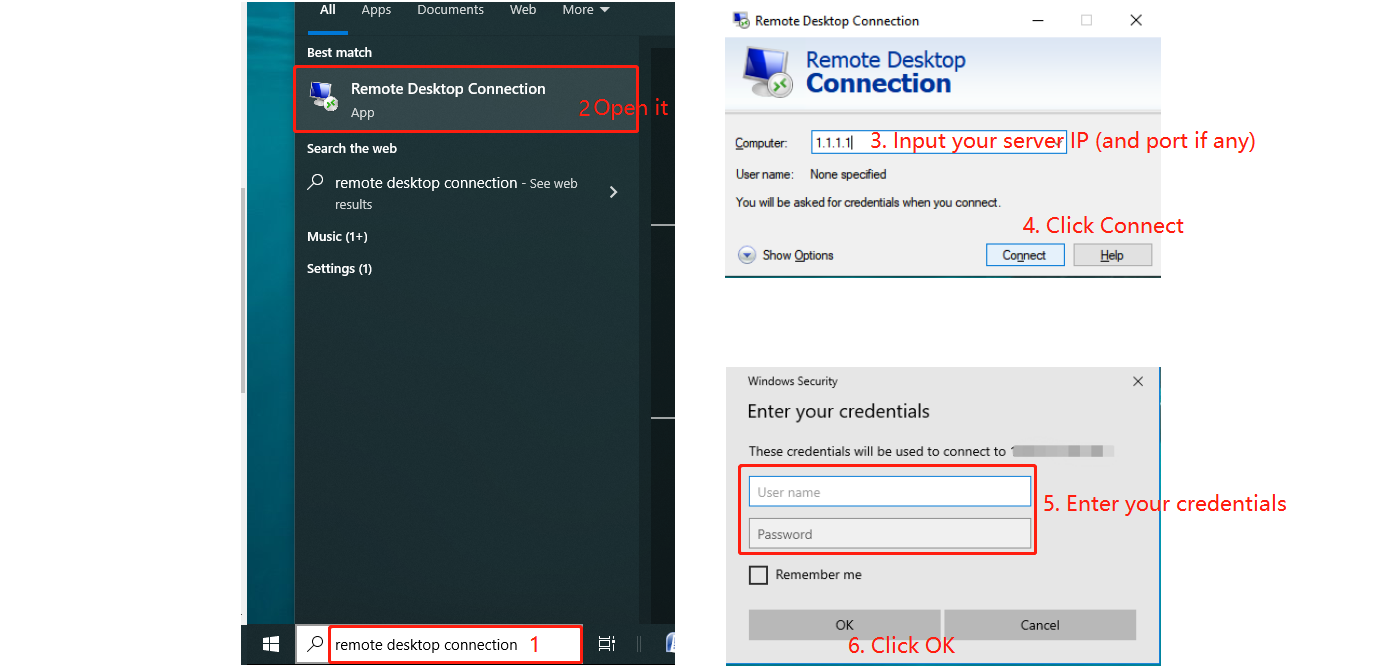

Sau đó, bạn có thể truy cập máy chủ bằng RDP bằng cách thực hiện theo các bước bên dưới.

Nếu bạn gặp bất kỳ lỗi nào khi thử điều khiển máy tính từ xa, vui lòng tham khảo các giải pháp cho các sự cố RDP phổ biến.

Cấu hình tường lửa Windows

1. Truy cập Tường lửa Windows

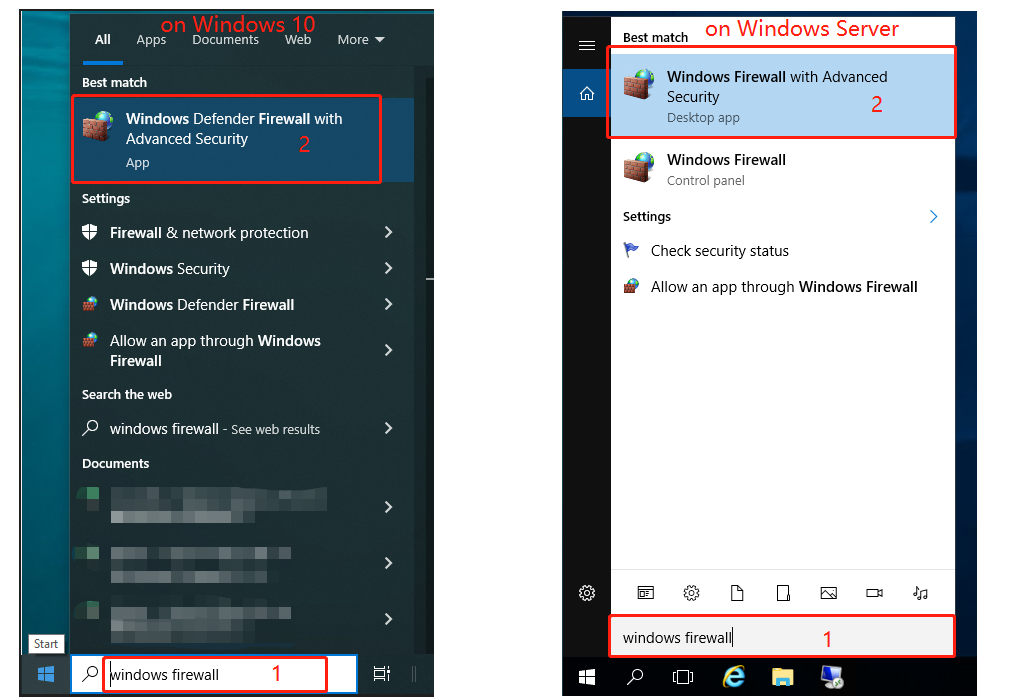

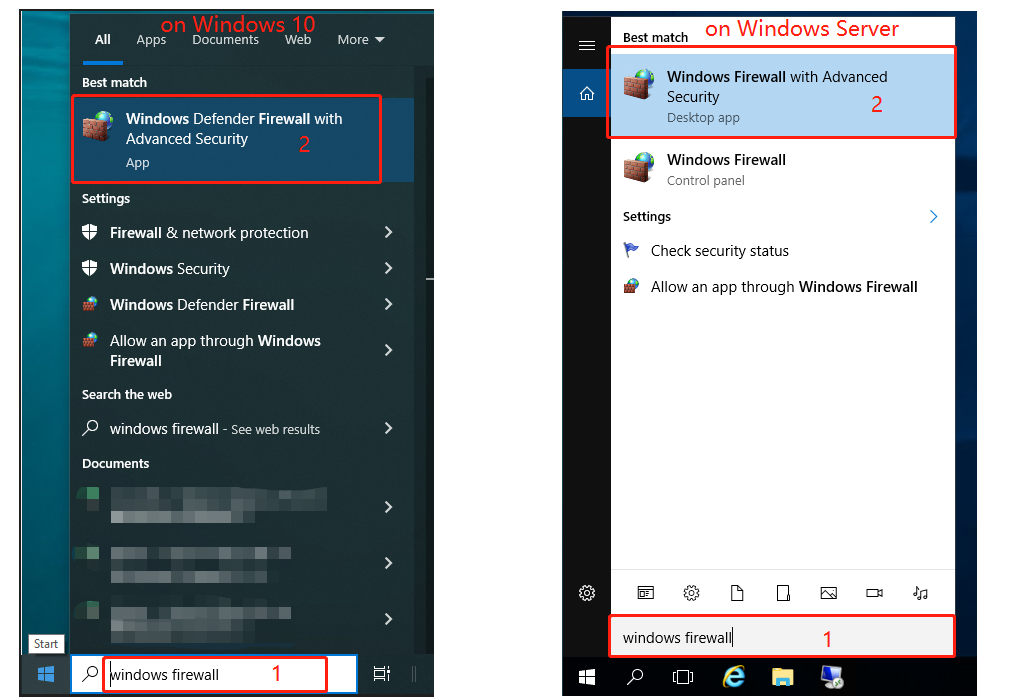

Tìm kiếm “Tường lửa Windows” trong thanh tìm kiếm và nhấp vào Tường lửa của Bộ bảo vệ Windows với Bảo mật nâng cao.

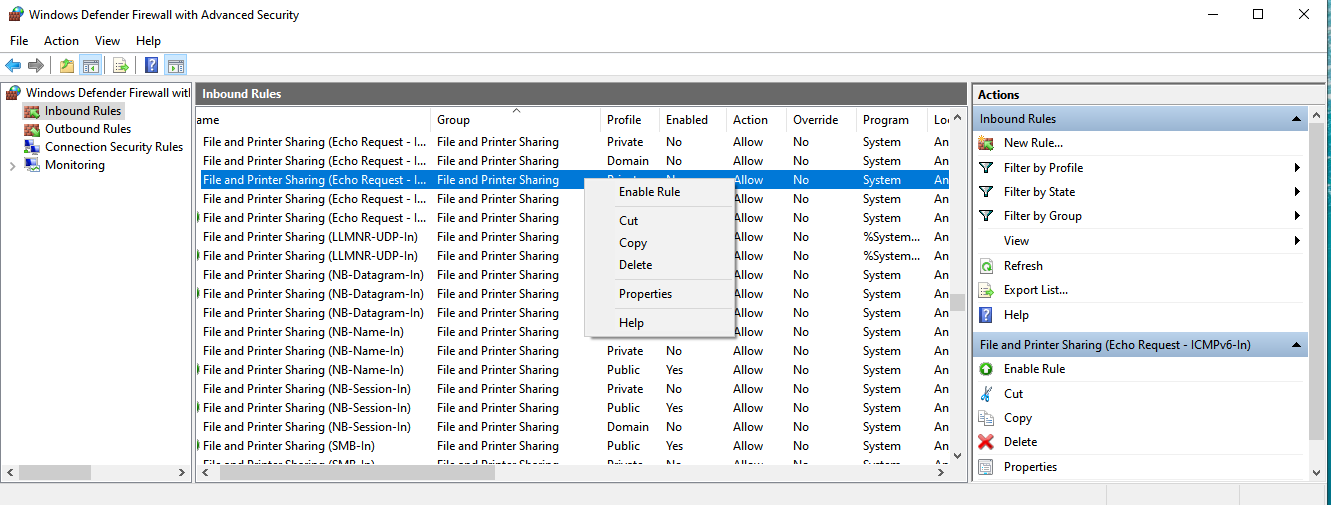

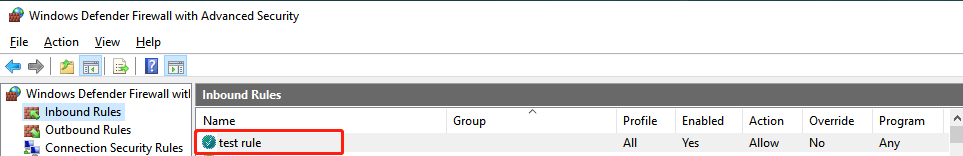

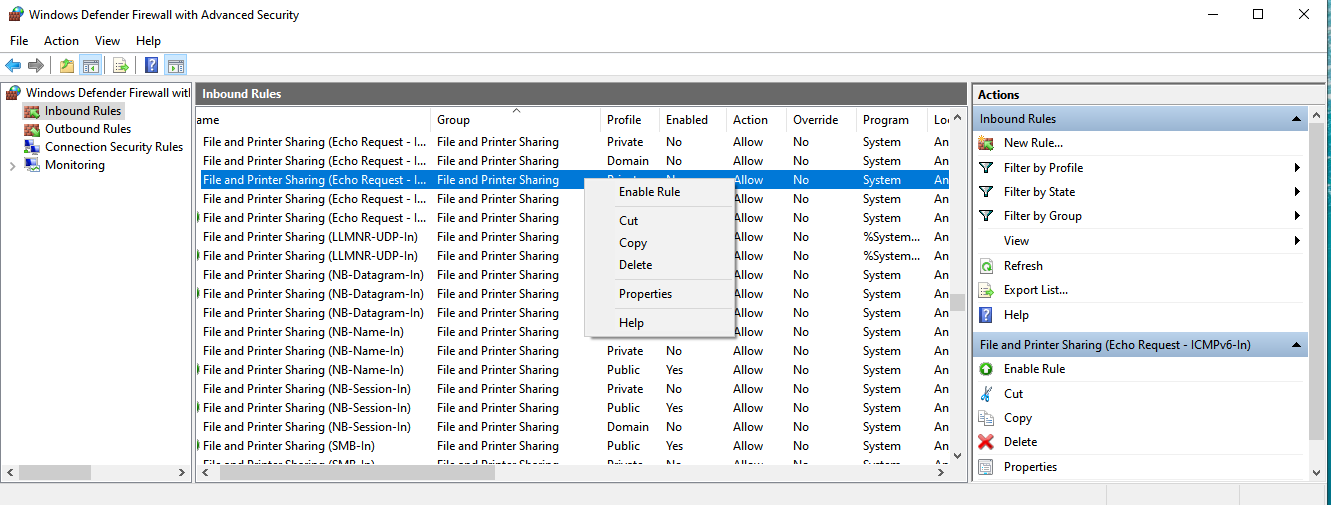

2. Kích hoạt quy tắc gửi đến hiện có

Trong cửa sổ xuất hiện, nhấp vào Quy tắc gửi đến ở đầu bảng điều khiển bên trái. Tất cả các quy tắc được cấu hình sẵn sẽ hiển thị. Một số trong số chúng bị tắt theo mặc định. Nếu bạn muốn kích hoạt chúng, hãy nhấp chuột phải vào quy tắc và chọn “Bật quy tắc”.

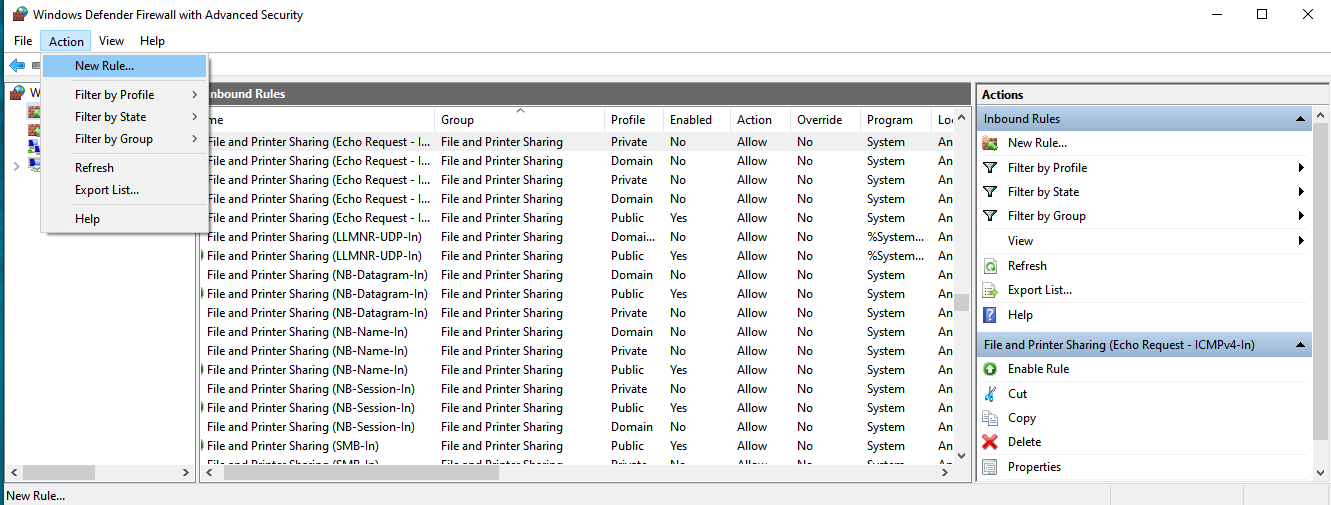

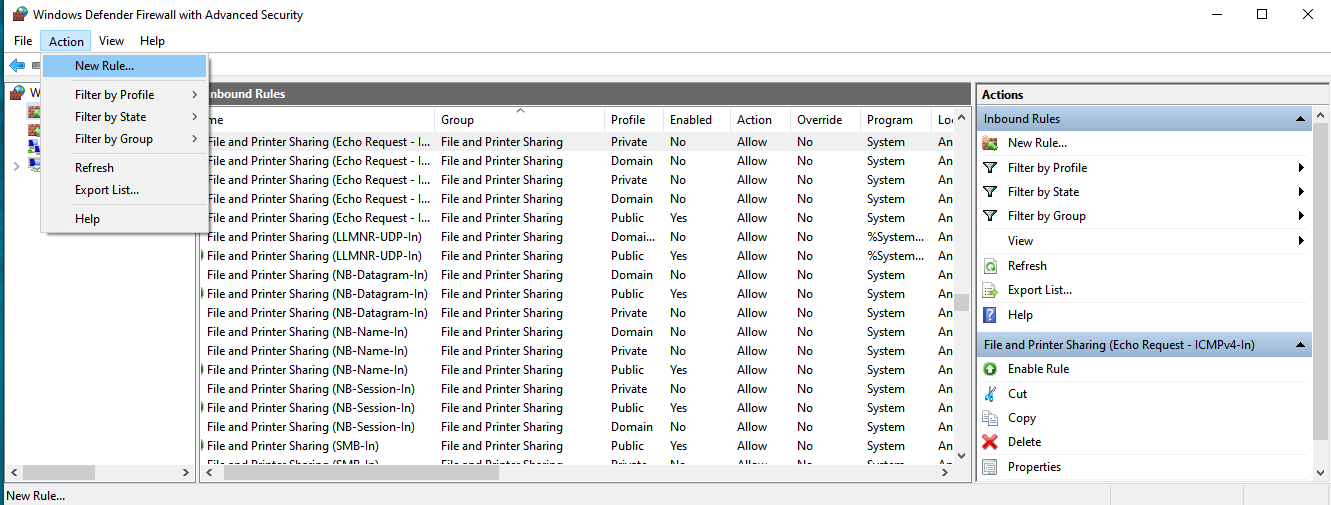

3. Tạo quy tắc mới

Nếu các quy tắc hiện tại không đáp ứng nhu cầu của bạn, bạn có thể tạo quy tắc tùy chỉnh. Để tạo quy tắc mới, vui lòng nhấp vào tab “Hành động”, sau đó nhấp vào “Quy tắc mới”.

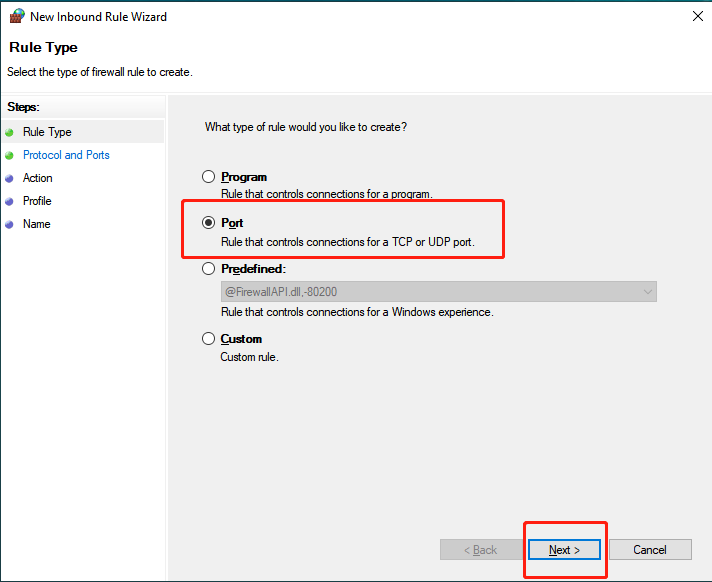

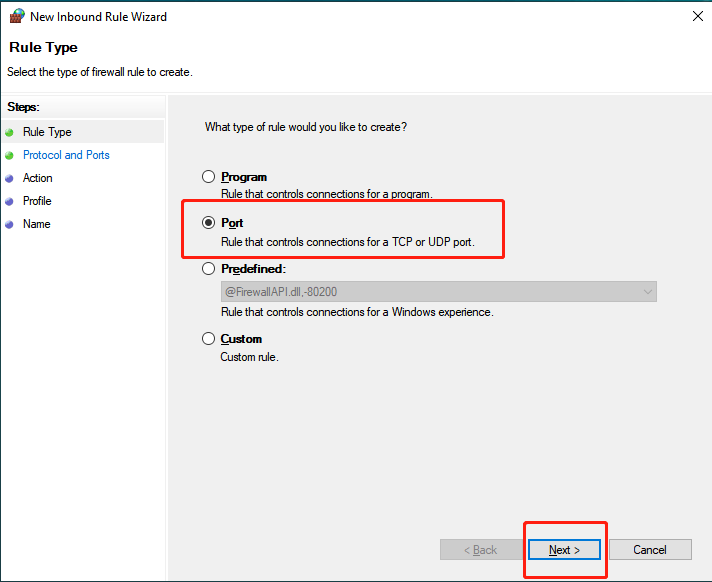

4. Chọn loại quy tắc cần tạo

Rule Wizard cung cấp bốn loại tùy chọn quy tắc.

Chương trình: Quy tắc chương trình cho phép hoặc chặn lưu lượng truy cập mạng dựa trên tệp hoặc chương trình thực thi cụ thể. Loại quy tắc này hữu ích khi bạn muốn kiểm soát quyền truy cập mạng của một ứng dụng hoặc dịch vụ cụ thể chạy trên VPS Windows của mình. Ví dụ: bạn có thể tạo quy tắc chương trình để cho phép lưu lượng truy cập vào và ra cho ứng dụng máy chủ web (ví dụ: “C:\Program Files\MyWebServer\mywebserver.exe”).

Cổng: Quy tắc cổng cho phép hoặc chặn lưu lượng truy cập mạng dựa trên số cổng hoặc phạm vi cổng cụ thể. Loại quy tắc này thường được sử dụng để kiểm soát quyền truy cập vào các dịch vụ và ứng dụng mạng sử dụng các cổng cụ thể. Ví dụ: bạn có thể tạo quy tắc cổng để cho phép lưu lượng truy cập gửi đến trên cổng TCP 80 cho lưu lượng truy cập web HTTP.

Được xác định trước: Tường lửa Windows cung cấp một bộ quy tắc được xác định trước bao gồm các ứng dụng và dịch vụ mạng phổ biến. Các quy tắc này được Microsoft tạo và duy trì và tự động có sẵn trong giao diện quản lý quy tắc Tường lửa của Windows. Các quy tắc được xác định trước rất hữu ích khi bạn muốn bật hoặc tắt nhanh quyền truy cập mạng cho các dịch vụ phổ biến như Remote Desktop, Chia sẻ tệp hoặc DNS.

Tùy chỉnh: Quy tắc tùy chỉnh giúp bạn linh hoạt hơn và kiểm soát lưu lượng mạng nhiều hơn. Với quy tắc tùy chỉnh, bạn có thể xác định tiêu chí cụ thể dựa trên sự kết hợp của các tham số, bao gồm giao thức, số cổng, địa chỉ IP hoặc loại ICMP (Giao thức thông báo điều khiển Internet). Quy tắc tùy chỉnh rất hữu ích khi bạn có các yêu cầu mạng cụ thể không nằm trong các quy tắc được xác định trước hoặc khi bạn cần kiểm soát chi tiết lưu lượng truy cập mạng.

Ở đây chúng tôi chọn quy tắc Cổng làm ví dụ.

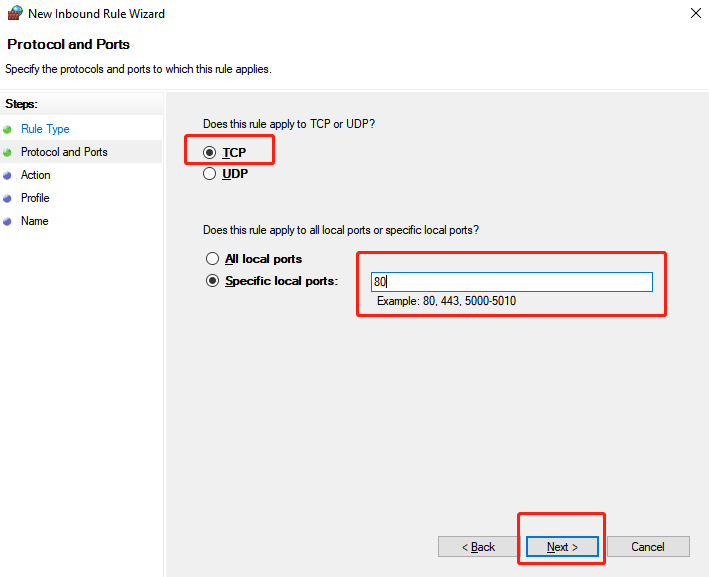

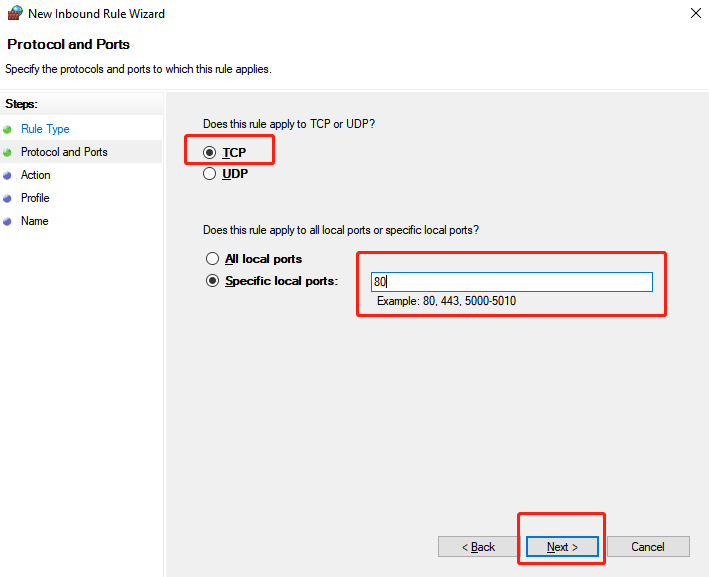

5. Chỉ định các giao thức và cổng áp dụng quy tắc này

Chọn UDP hoặc TCP. Sau đó đánh dấu vào Tất cả các cổng cục bộ hoặc nhập số cổng cục bộ cụ thể.

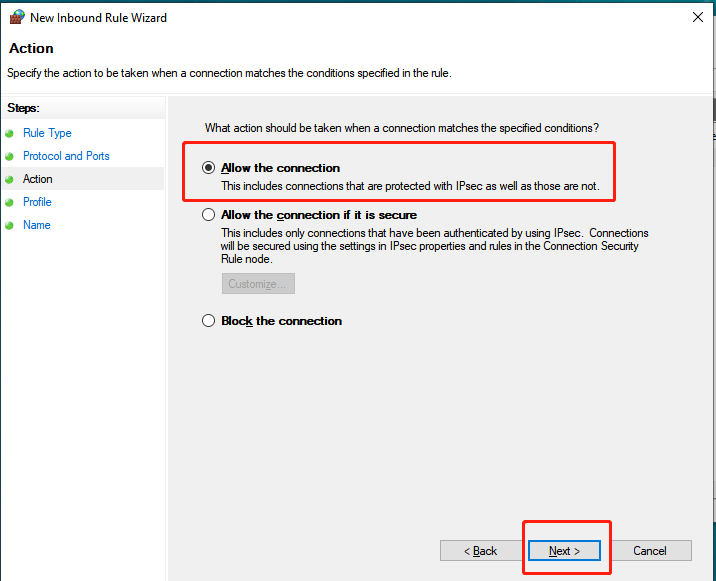

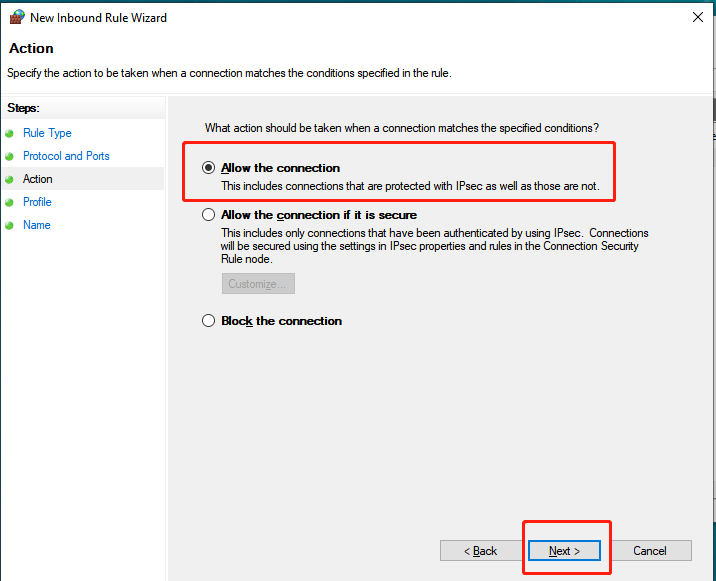

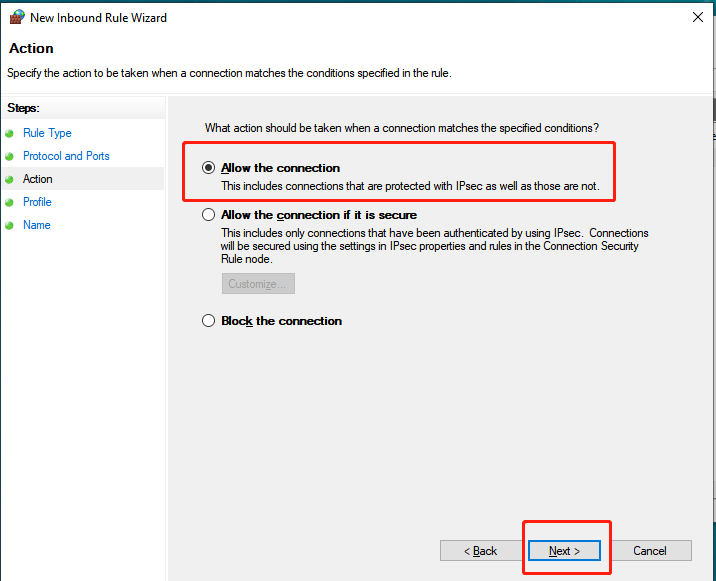

6. Cho phép hoặc chặn kết nối

Chỉ định hành động được thực hiện khi kết nối phù hợp với các điều kiện được chỉ định trong quy tắc.

7. Chỉ định khi nào áp dụng quy tắc này

Thông thường, chúng ta chọn tất cả các profile để áp dụng quy tắc này.

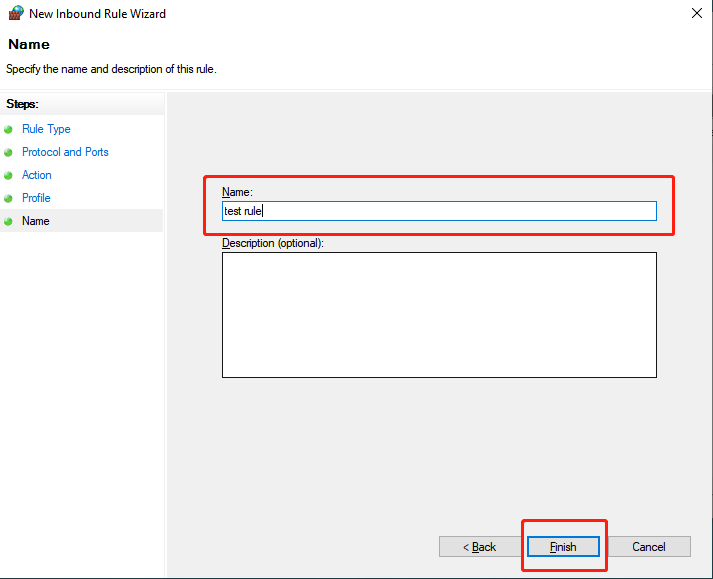

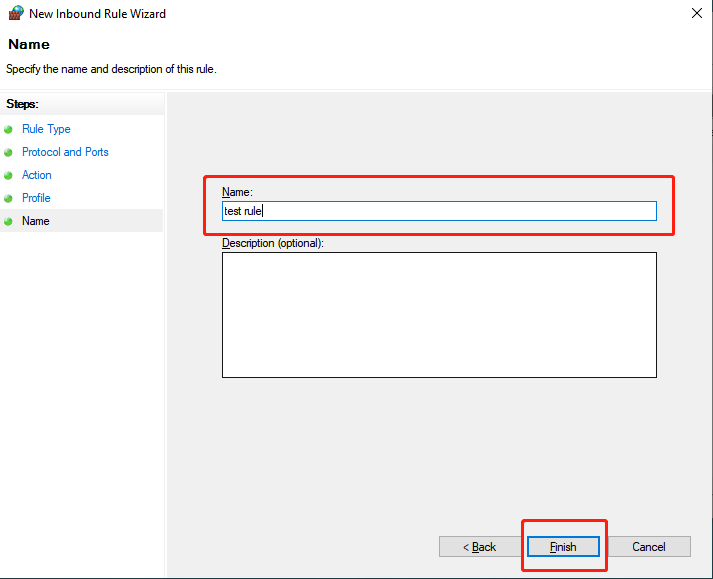

8. Đặt tên cho quy tắc

Đặt tên và mô tả cho quy tắc mới (tùy chọn).

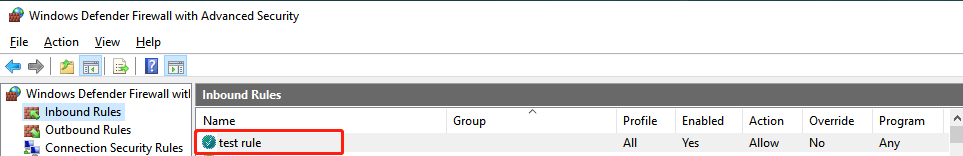

Đó là nó! Bạn đã định cấu hình tường lửa của mình.

Phần kết luận

Tường lửa đóng vai trò là tuyến phòng thủ quan trọng, bảo vệ VPS của bạn khỏi bị truy cập trái phép, các cuộc tấn công độc hại và hoạt động mạng không mong muốn. Bằng cách triển khai các quy tắc tường lửa, bạn có thể kiểm soát lưu lượng mạng, hạn chế quyền truy cập vào các nguồn đáng tin cậy và giảm thiểu các mối đe dọa bảo mật tiềm ẩn. Tường lửa được cấu hình đúng cách sẽ tăng cường bảo mật mạng, bảo vệ dữ liệu nhạy cảm và đảm bảo môi trường lưu trữ an toàn. Đây là một thành phần thiết yếu trong việc duy trì tính toàn vẹn, độ tin cậy và tính bảo mật của VPS, khiến nó trở thành một khía cạnh không thể thiếu trong chiến lược bảo mật tổng thể của bạn.

Ngoài việc định cấu hình Tường lửa Windows, còn có một số biện pháp bảo mật khác mà bạn có thể triển khai để tăng cường bảo mật cho VPS Windows của mình. Bạn có thể tham khảo 7 cách bảo mật VPS của mình .

Đôi lúc vô tình đang lướt web bạn bị văng ra ngoài, bạn không biết nguyên nhân vì sao bị vậy. Hãy cùng Vietserver tìm hiểu nguyên nhân dẫn đến việc truy cập website bị quá tải và cách khắc phục. Thông thường do các nguyên nhân sau:

Số lượng truy cập vào trang web quá lớn

Mỗi website được lưu trữ trên máy chủ có lưu lượng băng thông nhất định. Việc cùng một thời điểm có quá nhiều truy cập, vượt quá băng thông sẽ dẫn đến hệ quả website bị đứng, không thể truy cập ngay lúc đó. Thông thường, website sẽ bị treo vào các ngày mở săn sale hoặc đăng kí học phần trên các website của trường đại học.

Bị nhiễm các loại bug và virus XSS

Khi mà có hàng triệu máy tính, trình duyệt hoặc máy chủ bị nhiễm loại virus này, chúng có thể gây ra lưu lượng truy cập cao bất thường cho website.

Mạng bị chậm

Mạng bị chậm sẽ làm cho các yêu cầu của khách hàng được phản hồi chậm hơn và số lượng kết nối tăng lên càng lúc càng nhiều dẫn đến giới hạn số lượng truy cập.

Từ chối dịch vụ phân tán (DoS/DDoS)

Viết tắt của Distributed Denial of Service) là một nỗ lực làm cho những người dùng không thể sử dụng tài nguyên của một máy tính. Mặc dù phương tiện để tiến hành, động cơ, mục tiêu của tấn công từ chối dịch vụ có thể khác nhau, nhưng nói chung nó gồm có sự phối hợp, sự cố gắng ác ý của một người hay nhiều người để một trang, hay hệ thống mạng không thể sử dụng, làm gián đoạn, hoặc làm cho hệ thống đó chậm đi một cách đáng kể với người dùng bình thường, bằng cách làm quá tải tài nguyên của hệ thống. Nhìn chung, mạng sẽ bị làm nghẽn bới các hệ thống này, cuối cùng làm sập máy chủ dẫn đến việc từ chối các truy cập thực.

Cách khắc phục, truy cập khi web bị quá tải

Liên tục tải lại trang

Nhấp vào biểu tượng Tải lại trên trình duyệt hoặc liên tục F5 để tải lại trang. Để khi những người đã được truy cập vào website và thoát ra thì bạn là người đầu tiên thay thế vị trí người khách mới thoát ra đó.

Tải trang trên một thiết bị hay mạng khác.

Các bạn hãy thử truy cập website thiết bị hay mạng khác, nếu trang web chạy bình thường thì vấn đề nằm ở máy tính hoặc do mạng các bạn đang sử dụng. Nếu trang web cũng không thể tải được trên thiết bị khác thì vấn đề nằm ở đường truyền hoặc chính website đó.

Tải trang bằng một trình duyệt khác

Bạn có thể tải xuống và cài đặt nhanh một trình duyệt miễn phí như Firefox, Chrome, hay Opera. Những trình duyệt này sẽ giúp các bạn truy cập vào các trang web nhanh hơn.

Tắt bớt các tag không cần thiết.

Việc tắt bớt các tag không cần thiết sẽ giúp quá trình load web của bạn nhanh hơn.

Vô hiệu hóa tạm thời chương trình diệt virus

Phần mềm diệt vi-rút có thể hạn chế khả năng truy cập những website nhất định. Hãy thử vô hiệu hóa chương trình rồi tải lại trang web xem sao.

Cài đặt lại modem và router (bộ định tuyến) mạng.

Quá trình tải trang của một website nhất định có thể bị gián đoạn do modem và router mạng. Bởi mạng chậm cũng là một nguyên nhân dẫn đến bạn không truy cập được vào trang web bị quá tải, việc cài đặt lại những thiết bị này có thể giúp bạn truy cập vào website thành công.

Trong trường hợp cần trợ giúp về kỹ thuật, quý khách có thể liên hệ Vietserver để được hỗ trợ tốt nhất.

Mọi chi tiết xin vui lòng liên hệ contact:

Hotline: 0987444400

Email: [email protected]

Telegram: @vietserver

Zalo: 0987444400

Hoặc click vào Chat Online trên Home page để được hỗ trợ.

KHUYẾN CÁO NÊN SỬ DỤNG ÍT NHẤT 1 TRONG 3 CÁCH BÊN DƯỚI ĐỂ TĂNG ĐỘ BẢO MẬT CHO MÁY CHỦ.

Nguyên tắc sử dụng:

- Không nên lưu trữ, sử dụng các tài khoản, dữ liệu quan trọng hoặc liên quan tới tài chính trên VPS/Server. Nếu có, luôn phải đảm bảo các phương án backup/dự phòng khác. Đối với các tài khoản/dữ liệu liên quan tới tài chính, tiền tệ hãy bật xác minh 2 bước hoặc bất cứ cách nào có thể đảm bảo an toàn cho bạn.

Các phương thức phổ biến mà hacker thường sử dụng:

- Tấn công brute force: Scan hàng loạt dải IPv4 với port 3389 (port mặc định của Remote Desktop) và port 22 (Port SSH mặc định của Linux). Sau khi scan có được list chúng sẽ thử liên tục bằng các password thông dụng. Ví dụ: Abc123123, Zxc123123, VPS123123 Vps123456….. => Phương thức này là phổ biến nhất vì nó đơn giản và dễ làm.

- Sử dụng keylog, malware thu thập dữ liệu từ máy tính của bạn, cách này tỷ lệ % thành công cao. Tuy nhiên vì không phải khách hàng nào cũng sử dụng VPS nên không khả thi lắm.

- Sử dụng các lỗ hổng bảo mật để khai thác lỗi trên các hệ điều hành cũ từ Windows 2012 trở về trước. Điển hình là sử dụng công cụ hack bị leak từ NSA từng làm mưa làm gió trong vài năm vừa qua, với công cụ này hacker có thể hack vào máy chủ của bạn mà không cần tới password, cho dù bạn đặt username hay password mạnh đến đâu cũng vô dụng với trường hợp này.

CÁC CÁCH CÓ THỂ NÂNG CAO BẢO MẬT

CÁCH 1: THAY ĐỔI PORT MẶC ĐỊNH DỊCH VỤ REMOTE DESKTOP

- Thay đổi port (cổng) mặc định của Remote Desktop, thay vì sử dụng port 3389 chuyển sang dùng 1 port bất kỳ (nên nằm trong khoảng 1000-65000 và cần tránh các port mặc định) ở bài hướng dẫn này mình sẽ thử với port 44400. Hiện tại trên mạng các bài hướng dẫn hầu hết rất thủ công và mất thời gian làm các bạn lười làm (với những bạn sử dụng nhiều VPS). Nên bên mình đã biết sẵn 1 đoạn script, các bạn chỉ cần mở Powershell có sẵn trong Windows và chạy nó. Lưu ý: script chỉ hoạt động với Powershell, CMD sẽ không hoạt động.

- Mở Powershell:

- Paste dòng lệnh này vào Powershell:

netsh advfirewall firewall add rule name="Remote Desktop Service" dir=in action=allow protocol=TCP localport=44400

Set-ItemProperty -Path HKLM:\SYSTEM\CurrentControlSet\Control\Terminal*Server\WinStations\RDP-TCP\ -Name PortNumber 44400

shutdown /r /t 0

Write-Warning "Bat dau khoi dong lai Server, Hay thu lai voi Port moi sau 30s"

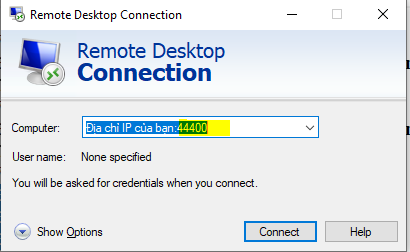

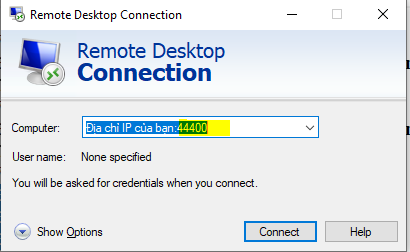

Lưu ý: Thay đổi 44400 bằng port mà bạn muốn, sau khi chạy lệnh chờ khoảng 30s cho VPS khởi động lại. Sau đó bạn có thể đăng nhập bằng port mới. Nếu chỉ nhập IP mà không có port sẽ không thể kết nối được:

Đăng nhập bằng IP+Port mới

CÁCH 2: THAY ĐỔI USERNAME MẶC ĐỊNH DỊCH VỤ REMOTE DESKTOP

- Cách phòng tránh thứ 2 là thay đổi User name đăng nhập (Mặc định khi khởi tạo mới là Administrator). Tương tự như trên, các bạn chạy đoạn mã sau và đợi Server khởi động lại. Lưu ý: Đoạn script này chỉ tương thích với Windows 2016-2019 (2012 không hỗ trợ). Thay VIETSERVER bằng tên mà bạn muốn (Không dấu, không ký tự đặc biệt, không có khoảng trắng).

Rename-LocalUser -Name "Administrator" -NewName "VIETSERVER"

shutdown /r /t 0

Write-Warning "Bat dau khoi dong lai Server, Hay thu lai voi Port moi sau 30s"

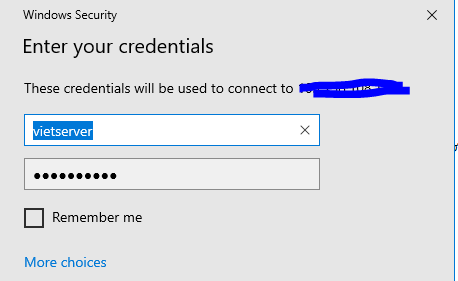

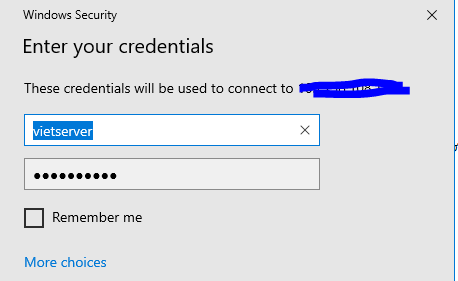

Đăng nhập bằng user name mới

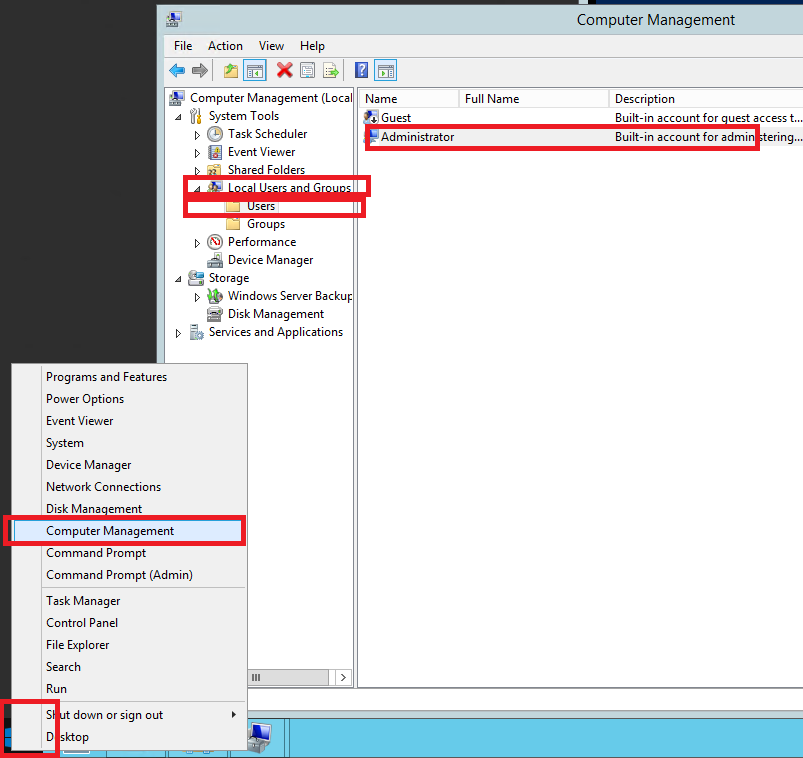

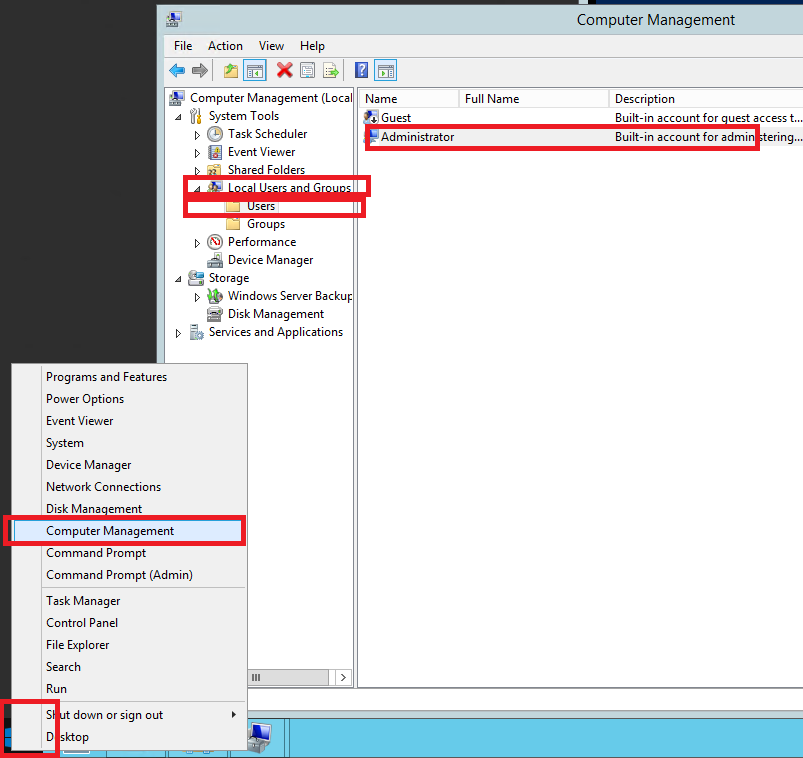

Đối với Windows 2012 trở về trước, hãy thực hiện như sau:

- Click chuột phải “START”

- Chọn “Computer Management”

- Chọn “Local Users and Groups”

- Chọn “Users”

- Click chuột phải vào “Administrator”

- Chọn “Rename” và điền tên bạn muốn đặt.

- Khởi động lại máy chủ (Bắt buộc, nếu không khởi động sẽ không sử dụng được)

Nếu muốn thay đổi cả 2 và chỉ mất công 1 lần Khởi động lại server, các bạn chạy lệnh này (nhớ lưu trữ Port và username mới, nếu quên sẽ phải cài lại Hệ điều hành):

netsh advfirewall firewall add rule name=”Remote Desktop Service” dir=in action=allow protocol=TCP localport=44400

Set-ItemProperty -Path HKLM:\SYSTEM\CurrentControlSet\Control\Terminal*Server\WinStations\RDP-TCP\ -Name PortNumber 44400

Rename-LocalUser -Name “Administrator” -NewName “VIETSERVER“

shutdown /r /t 0

Write-Warning “Bat dau khoi dong lai Server, Hay thu lai sau 30s”

CÁCH 3: CÀI HỆ ĐIỀU HÀNH MỚI NHẤT

- Vietserver hiện đã hỗ trợ các hệ điều mới nhất là Windows Server 2019. Chúng tôi khuyến khích các bạn nên sử dụng Hệ điều hành này. Tuyệt đối không nên dùng Hệ điều hành Windows 6.1 (Windows 2008, Windows 7) trở về trước. Ngay cả với Windows 2012 (đã có bản vá lỗi) cũng nên hạn chế sử dụng. Thứ tự các Hệ điều hành được khuyến nghị:

- Windows Server 2019 – Lựa chọn tốt nhất

- Windows Server 2016- Nên dùng

- Windows Server 2012- Trung bình

- Windows Server 2008- Không nên dùng

- Windows 10 Pro- Tốt nhưng không tối ưu hóa cho Máy chủ

- Windows 8 Pro-Không tối ưu hóa cho Máy chủ

- Windows 7-Không tối ưu hóa cho Máy chủ

Sau khi đã thực hiện đủ cả 3 bước trên thì bạn có thể yên tâm khi sử dụng VPS mà không sợ bị hack nữa rồi. Và đừng quên bảo mật máy tính cá nhân và trang bị 1 phần mềm diệt Virus tốt nhé.

Chào các bạn,

Lỗi “An internal error has occurred” là một lỗi khá phổ biến trên VPS. Đây là lỗi xuất hiện khi protocol Remote Desktop (RDP) của VPS bị request truy cập liên tục nhiều lần. Có 2 khả năng để lỗi này có thể xảy ra:

- Trường hợp chưa đổi port mặc định 3389 RDP

- VPS đang bị brute force liên tục, khả năng này xảy ra khi VPS của bạn chưa đổi port RDP (mặc định là 3389). Khi đó VPS sẽ bị các tool scan tấn công dẫn đến RDP báo lỗi. Trường hợp này các bạn chỉ cần reset lại VPS và đổi port RDP mặc định sang port khác là ổn. Hướng dẫn đổi port RDP mặc định

- Trường hợp đã đổi port nhưng vẫn xảy ra lỗi “An internal error has occurred”.

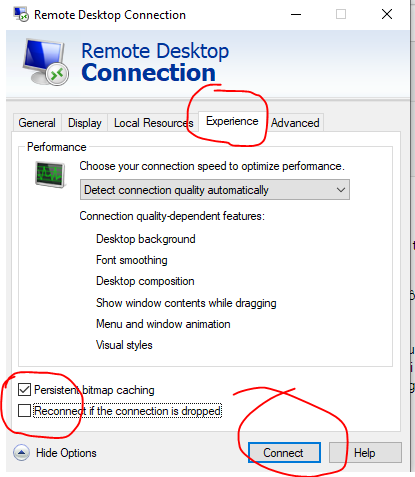

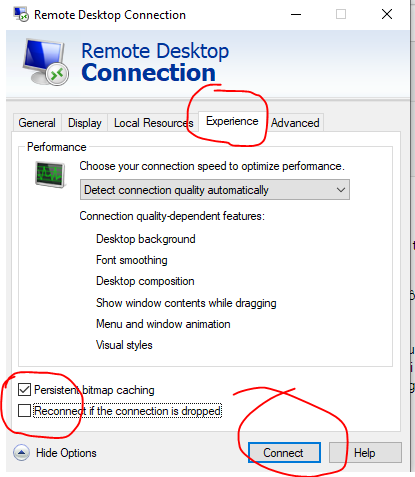

- Đây là trường hợp khá hiếm, thường xảy ra khi bạn remote từ Việt Nam tới các VPS ở xa ping cao (US, UK, CA, EU…) trong điều kiện đường truyền không ổn định, đứt cáp, băng thông ra quốc tế kém… Trong cấu hình mặc định của tool Remote Desktop Connection trên Windows, có 1 cài đặt mặc định là: “Reconnect if connection dropped“. Cài đặt này cho phép phần mềm tự kết nối lại với VPS khi đường truyền không ổn định. Trong điều kiện đường truyền ra quốc tế kém, không ổn định, thì chức năng này sẽ request tới VPS liên tục. Vô hình chung nó lại là tác nhân gây nên lỗi mà chúng ta đang đề cập tới. Để fix lỗi này (chính xác hơn là để phòng xảy ra lỗi này), ta chỉ cần làm 2 bước đơn giản như sau:

Bước 1: Tắt chức năng Reconnect if connection dropped trên Remote Desktop Connections:

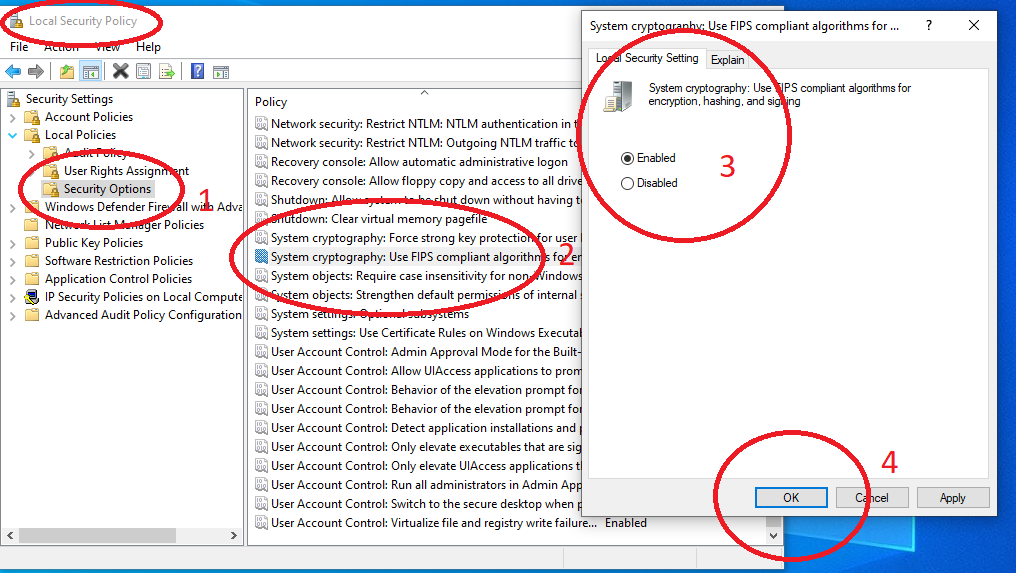

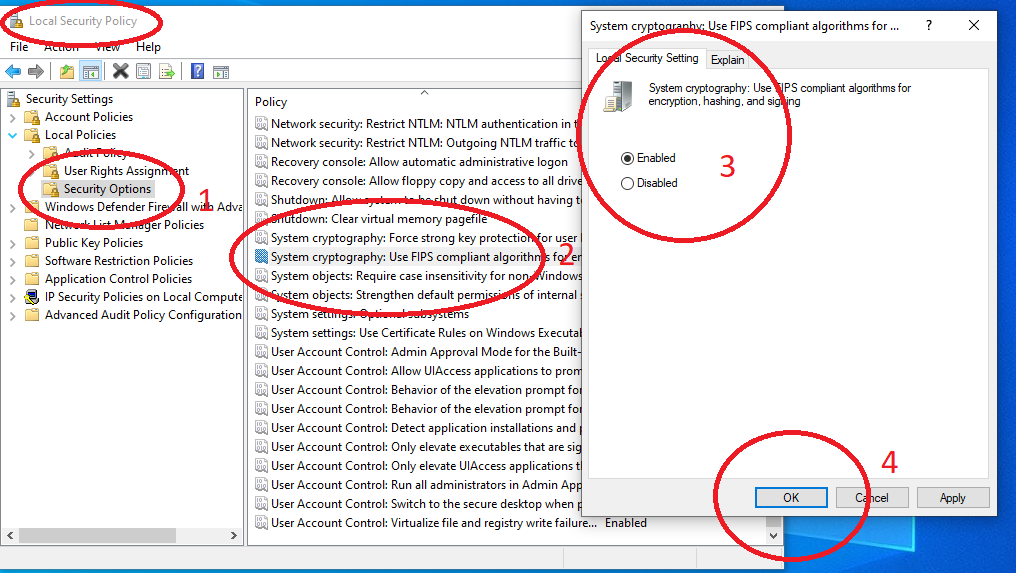

Bước 2: Tìm kiếm Local Security Policy trên thanh Search, hoặc gõ secpol.msc trên run hoặc Powershell để mở nhanh bằng lệnh.

Chọn Local Policies > Security options trong bảng điều hướng bên trái. Trên bảng điều khiển bên phải, nhấp đúp vào System cryptography: Use FIPS compliant algorithms for encryption, hashing, and signing và chọn Enable.

Chúc các bạn thành công.

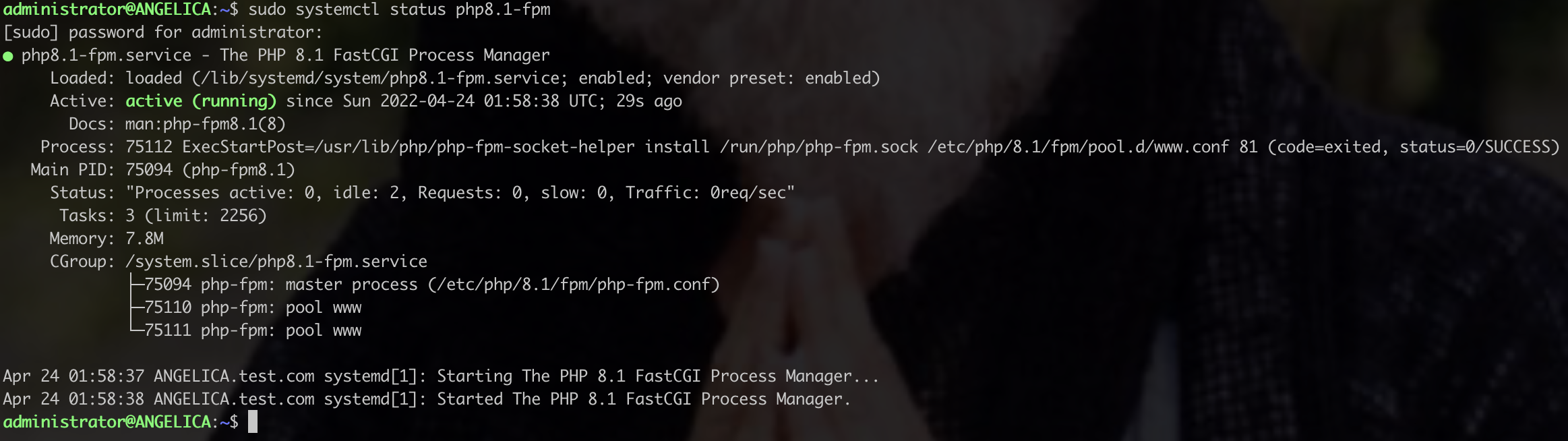

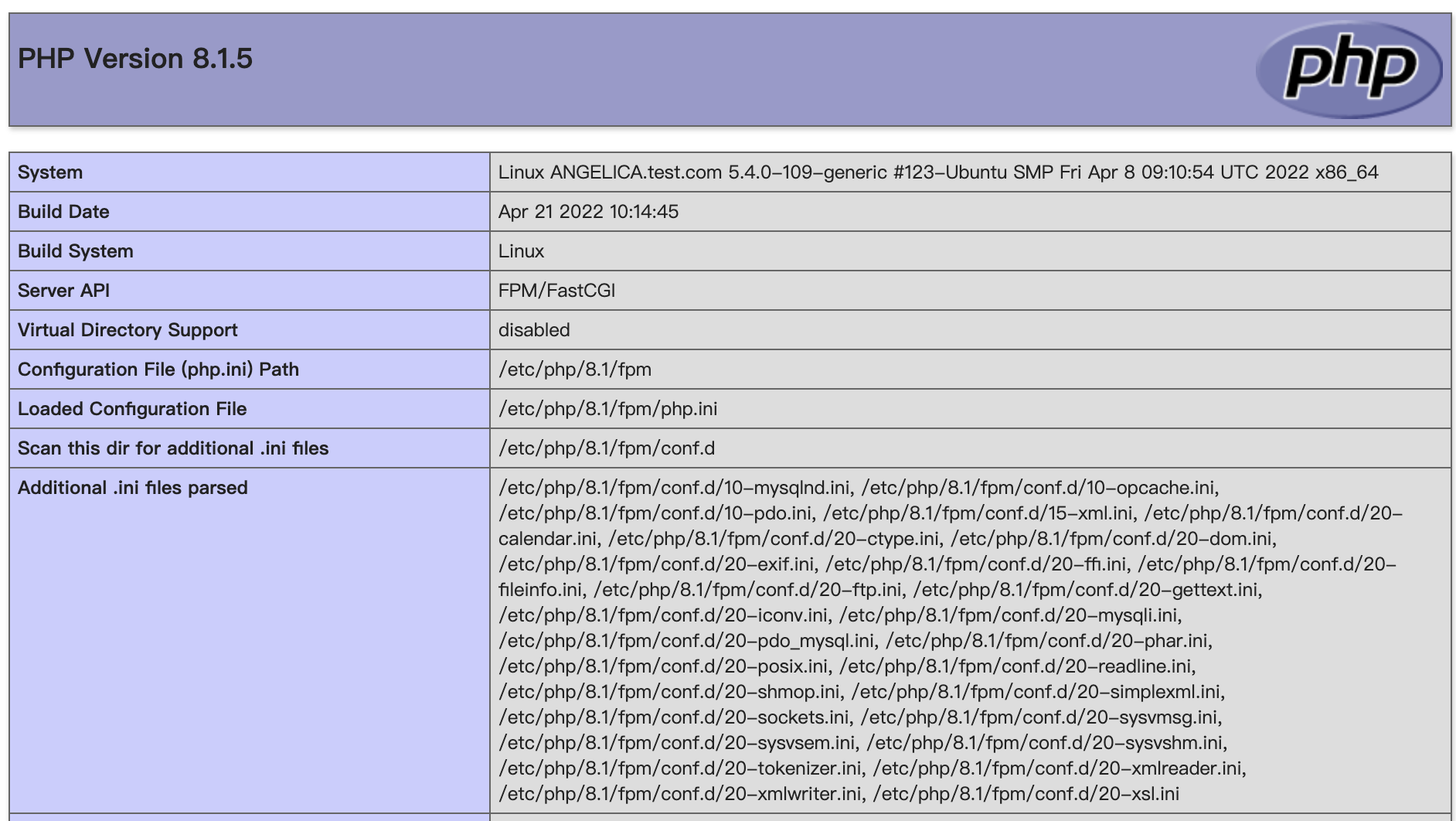

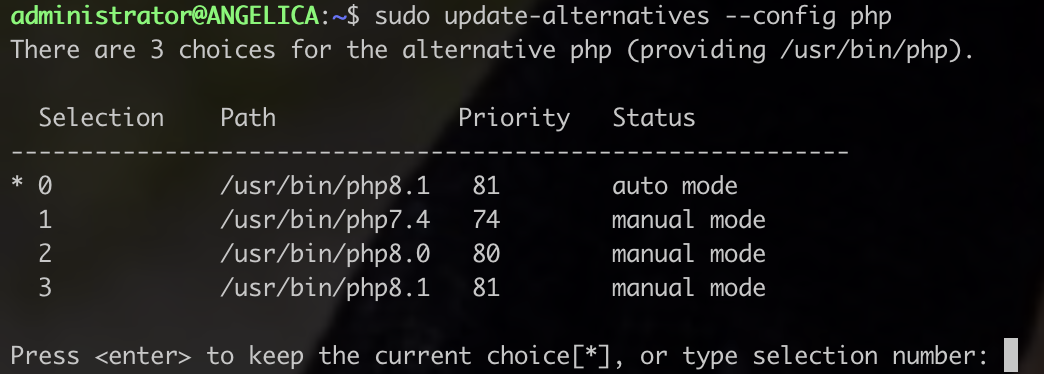

Bây giờ, chúng tôi đã cài đặt nhiều phiên bản PHP. Và chúng tôi có thể đặt một phiên bản làm phiên bản PHP mặc định mà chúng tôi muốn sử dụng. Nhập số và bạn đã thay đổi phiên bản PHP thành công.

Bây giờ, chúng tôi đã cài đặt nhiều phiên bản PHP. Và chúng tôi có thể đặt một phiên bản làm phiên bản PHP mặc định mà chúng tôi muốn sử dụng. Nhập số và bạn đã thay đổi phiên bản PHP thành công.